教育行業成勒索病毒重災區?官方回應:安全廠商以商業目的惡意誇大

備受矚目的勒索病毒網絡攻擊事件還在繼續發酵。從5月12日起,這個名為“WannaCry /Wcry”的始作俑者不僅讓人們再次見識到了網絡病毒蔓延全球的厲害,也將校園教育網絡體系推向了輿論的風口浪尖。

據中青在線5月15日報道,事件爆發伊始,諸如“中國此次遭受攻擊的主要是教育網用户”,“整個教育行業損失非常嚴重”,“大量準畢業生的畢業設計,論文材料被加密,導致無法完成論文答辯”等説法頻頻見諸媒體報道之中。

5月15日,作為教育部管理的全國非營利性教育互聯網主幹網,中國教育和科研計算機網刊發《關於教育網“大面積感染勒索病毒”不實報道的嚴正聲明》(以下稱《聲明》,全文見文末)稱,以上這些説法是“國內某些安全廠商卻出於自己的商業目的,連續發表不實言論和所謂技術報告,或無中生有,捏造事實,或惡意放大該病毒的影響”,“這些失實的言論已經嚴重誤導輿論,引起部分高校師生的恐慌,影響了正常的教學和生活秩序。”

《聲明》稱,截至5月14日中午,根據中國教育和科研計算機網CERNET網絡中心對各高校用户的不完全統計,在近1600個高校用户中,確認感染病毒的高校僅66所,佔比4%,僅涉及數百個IP地址。由於連接教育網的各高校校園網大多采用多出口模式,在被病毒感染的66所高校中,通過教育網感染病毒的高校僅有5所,通過其他運營商網絡感染病毒的高校39所,無法確定感染病毒途徑的高校22所。

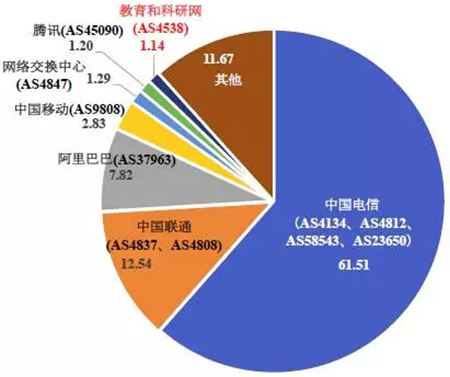

教育網安全應急響應組CCERT5月14日對國際相關權威數據的分析(sinkhole 域名查詢日誌)。 教育網應急響應組CCERT 圖

在接受中國青年報·中青在線記者採訪時,中國教育和科研計算機網應急響應組CCER負責人、清華大學網絡科學與網絡空間研究院教授段海新説,經教育網安全應急響應組CCERT對國際相關權威數據的分析(sinkhole 域名查詢日誌),教育和科研網上的各高校用户感染病毒的比例很低,估計僅佔國內感染病毒總量的1%,與其他運營商相比,這個數字遠談不上重災區。

勒索病毒爆發以來,有人將部分校園網被感染、被攻擊的原因歸結於教育網沒有在主幹網封住445端口造成的。對此《聲明》稱,此次感染勒索病毒的最主要原因是“用户Windows系統沒有及時升級存在漏洞”造成的,而不是由於主幹網沒有封堵445端口造成的。

《聲明》提到,按照國際互聯網技術規範,互聯網TCP端口應為眾多互聯網應用提供開放的接口能力,除非緊急情況需要,互聯網運營商一般不應該、也不會隨意封堵主幹網TCP端口。即便封堵,一般運營商也不會在主幹網,而是由用户(如校園網或企業網)根據自身需要在接入主幹網的邊緣採取訪問控制措施(例如封堵某些TCP端口)。另外,目前用户上網具有非常強的移動性,指望在運營商主幹網上封堵某個端口就能保護用户計算機安全,是不現實和不專業的。

更為重要的是,在段海新看來,片面強調封堵有可能導致更嚴重的風險:“個別校園網因片面強調端口封堵被誤導,因為恐慌物理斷網,可能導致更多有漏洞的機器感染且被加密”,段海新説。

當天發佈的《聲明》還提到:事實上,目前確有一些高校使用445端口提供網絡信息服務,因此教育網儘管沒有在今年4月後封堵主幹網445端口,但是一直在密切監測主幹網445端口的流量變化情況。一批連接教育網的高校在今年4月發現Windows某些版本漏洞後,是在封堵445等端口的同時迅速組織力量修補Windows某些版本漏洞,確保不被感染。而另一些僅連接運營商主幹網的高校由於沒有及時修補Windows某些版本漏洞,還是被感染了勒索病毒。

段海新告訴記者,“由此可見,並不是運營商封堵445端口,而是儘快完成各類用户Windows系統軟件的升級或修復漏洞,才是防範勒索病毒的根本措施。”

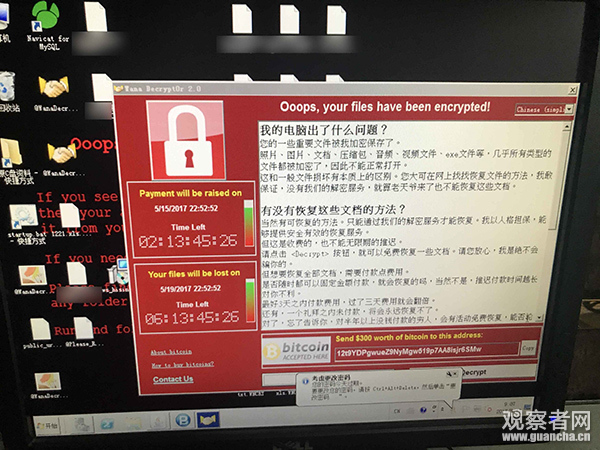

國內受勒索病毒攻擊的電腦顯示畫面

中國教育和科研計算機網CERNET網絡中心5月15日聲明全文如下:

5月12日開始,因Windows漏洞導致的勒索蠕蟲病毒在全球爆發。正當我們積極防範和應對這次大規模網絡病毒攻擊的時候,國內某些安全廠商卻出於自己的商業目的,連續發表不實言論和所謂技術報告,或無中生有,捏造事實,或惡意放大該病毒的影響,主要包括“中國此次遭受攻擊的主要是教育網用户”,原因是“教育網節點之間對445端口訪問控制不夠嚴格,造成病毒在校園網和教育科研網中大量傳播,呈現爆發的態勢”,“整個教育行業損失非常嚴重”。並稱“大量準畢業生的畢業設計,論文材料被加密,導致無法完成論文答辯”。部分媒體也在沒有調查的情況下,引用或轉載這些不實言辭,“高校成為重災區”,“教育網成為重災區”見諸許多媒體的報道。

這些失實的言論已經嚴重誤導輿論,引起部分高校師生的恐慌,影響了正常的教學和生活秩序。鑑於此,我們嚴正聲明如下:

1、教育網並未出現大規模勒索病毒感染,也不是重災區。

截止14日中午,根據我們對各高校用户的不完全統計,在近1600個高校用户中,確認感染病毒的高校僅66所,佔比4%,僅涉及數百個IP地址。由於連接教育網的各高校校園網大多采用多出口模式,在被病毒感染的66所高校中,通過教育網感染病毒的高校僅有5所,通過其他運營商網絡感染病毒的高校39所,無法確定感染病毒途徑的高校22所。

經教育網安全應急響應小組CCERT對國際相關權威數據的分析表明,教育網各高校用户感染病毒的比例很低,僅佔國內感染病毒總量的1%,未出現大規模勒索病毒感染,更談不上是重災區。

2、本次感染勒索病毒的最主要原因是用户Windows系統沒有及時升級存在漏洞造成的,而不是由於主幹網沒有封堵445端口造成的。

按照國際互聯網技術規範,互聯網TCP端口應為眾多互聯網應用提供開放的接口能力,除非緊急情況需要,互聯網運營商一般不應該、也不會隨意封堵主幹網TCP端口。即便封堵,一般運營商也不會在主幹網,而是由用户(如校園網或企業網)根據自身需要在接入主幹網的邊緣採取訪問控制措施(例如封堵某些TCP端口)。另外,目前用户上網具有非常強的移動性,指望在運營商主幹網上封堵某個端口就能保護用户計算機安全,是不現實和不專業的。

事實上,目前確有一些高校使用445端口提供網絡信息服務,因此教育網儘管沒有在今年4月後封堵主幹網445端口,但是一直在密切監測主幹網445端口的流量變化情況。一批連接教育網的高校在今年4月發現Windows某些版本漏洞後,是在封堵445等端口的同時迅速組織力量修補Windows某些版本漏洞,確保不被感染。而另一些僅連接運營商主幹網的高校由於沒有及時修補Windows某些版本漏洞,還是被感染了勒索病毒。

可見,並不是封堵445端口,而是儘快完成各類用户Windows系統軟件的升級或修復漏洞才是防範勒索病毒的根本措施。

在此**我們要求相關安全廠商本着實事求是的態度,澄清事實並承認錯誤;希望媒體在報道時,慎重援引廠商言論,加強與報道所涉單位的核實採訪工作;呼籲廣大社會公眾,堅決抵制有意無意製造社會安全恐慌而達到商業目的廠商。**我們將保留採取進一步法律手段的權利。

中國教育和科研計算機網CERNET網絡中心

2017年05月15日