51Job百萬條用户信息外泄?暗網售價12個比特幣

據澎湃新聞6月15日報道,繼二次元網站A站發生用户信息泄漏事件後,又有一家大型網站的用户賬户密碼在暗網被銷售。

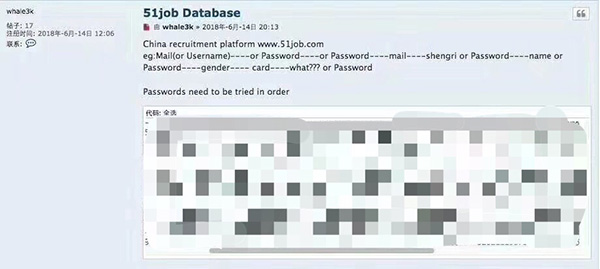

前程無憂用户信息在暗網上被公開銷售 圖源:澎湃新聞

15日,澎湃新聞記者發現,前程無憂51Job.com(Nasdaq:JOBS)用户信息在暗網上被公開銷售,黑客甚至展示了部分樣本數據,包括郵箱、密碼、真實姓名、身份證號碼、電話等。

前程無憂方面向澎湃新聞記者證實,部分用户賬户密碼被撞庫,但否認該公司數據被拖庫。

撞庫是黑客通過收集互聯網已泄露的用户和密碼信息,生成對應的字典表,嘗試批量登陸其他網站,得到一系列可以登錄賬號信息的行為。拖庫原本是指從數據庫中導出數據,在黑客圈,拖庫也被用來指網站遭到入侵後,黑客竊取其數據庫。

目前,有關人員通過泄露的前程無憂用户信息對網站進行登錄測試,部分成功。

據販賣用户信息的人聲稱,其手中共有195萬條數據可被銷售,打包價為12個比特幣。(目前1個比特幣價格超過4萬元人民幣,12個比特幣總價約50萬元人民幣。)

黑客圈人士對澎湃新聞記者分析,暫時無法確認是因為數據庫泄露造成,還是撞庫導致的,“懷疑有人從其他地方挑選了一些數據,偽裝成51job被拖庫,拿其數據售賣。”

6月15日,前程無憂方面回覆澎湃新聞記者稱,該公司從當天早間就已經對暗網上放出的數據做進一步驗證,對這些用户登錄情況做了進一步的分析彙總,從公佈出82條數據中發現,“有65條在我們的碰撞庫中,其餘17條數據無法正常登錄。”

前程無憂方面表示,經過安全團隊校驗,釋放出來的樣本數據,絕大部分來自於一些郵箱泄露的賬户密碼,且都是在2013年之前註冊,所以很可能是這些郵箱的用户名和秘密被非法獲得,“惡意用户通過這些已泄露的郵箱賬户及密碼,對我們站點進行登錄匹配。然後蓄意倒賣,並非51job被拖庫。2013年不少互聯網郵箱的密碼還是明碼,且數年前確實發生過一些郵箱的信息泄露。”

前程無憂不願意公開具體涉及的是哪家郵箱服務商。

資料顯示,2015年,網易163/126電子郵箱過億數據泄漏,網易方面稱,“這是由於部分用户在其他網站使用了和網易郵箱相同的賬號密碼,其他網站的賬號信息泄露,被不法分子利用,僥倖嘗試登陸網易郵箱造成。”

前程無憂方面表示,“這次很可能是對這批泄露信息再利用。換言之,如果這些用户名和密碼和其他網站一致,也很可能會侵入這些用户在其他平台上的信息安全。”

前程無憂同時介紹了該公司對用户信息安全的管理方式。據稱,前程無憂的用户密碼是加密串,非本人無法從前程無憂獲取登錄密碼、進入他人賬户,即使數據庫的管理人員也無法獲取。

此外,前程無憂已經在幾年前建立起密碼碰撞庫,用户必須重設密碼(暗碼)才能進入在51job的賬户。前程無憂表示,此次涉及的用户是多年未登陸51job,沒有重設密碼的。

近期用户賬户信息泄露傳言頻現。

6月13日凌晨,AcFun彈幕視頻網(簡稱“A站”)發佈公告稱,該網站受到黑客攻擊,近千萬條用户數據遭泄露。隨後,有網友陸續曬出從今年3月到6月不同時期,暗網兜售A站用户數據的信息及價目表。根據A站公告,此次用户數據大面積泄露,主要還在於網站自身安全做得不夠,並向公眾表達歉意。針對此次泄露事件,A站已經蒐集相關證據並報警。

6月13日晚間,針對網傳“2016年至2018年3月的3000萬條12306數據”被泄漏一事,中鐵總方面回應稱,經核查,該網站未發生用户信息泄漏,網傳信息與鐵路12306網站無關。

6月13日晚間,針對網傳“摩拜單車的用户數據在暗網大賣,標價整體40萬”,摩拜方面表示,收到情報後第一時間啓動全量排查,暫未發現數據泄露和入侵的現象,相關網絡傳言不實。

值得關注的是,這幾起傳言中的用户信息售賣,都是通過比特幣交易。相關人士告訴澎湃新聞記者,這是由於比特幣交易不會暴露個人信息。

**普通用户在面對這類事件時應該怎麼辦?**互聯網漏洞監測平台“漏洞銀行”負責人給出了一些建議:

1,需及時修改密碼,最好將所有網站密碼進行更新。防止不法分子通過“撞庫”等手段,造成更大範圍的利益損失。

2,對於涉及資金交易,較多個人敏感信息的賬號,不要使用相同或相似的密碼。

3,對於重要網站及賬號的登錄密碼,確保定期更換。

4,使用複雜度較高的密碼,現今大多數網站的密碼儲存都是採用加密的方式,密碼複雜程度越高,拆解成明文的難度越大,即使出現泄露問題,明文密碼也不會輕易被獲知。

5,對於互聯網行為,使用第二身份。如果面臨必須要留下聯繫電話,郵箱等情況時,可以通過使用副卡、新郵箱等方式,與個人真實身份做隔離。