騰訊電腦管家發佈病毒預警:“驅動人生木馬”2小時感染10萬電腦

12月14日下午,騰訊電腦管家監測發現,一款通過“驅動人生”升級通道,並同時利用“永恆之藍”高危漏洞傳播的木馬突然爆發,僅2個小時受攻擊用户就高達10萬。騰訊電腦管家可精準攔截該病毒攻擊,管家團隊也將持續跟蹤該款病毒並同步相關信息。

值得注意的是,因為這款木馬病毒會利用高危漏洞在企業內網呈蠕蟲式傳播,並進一步下載雲控木馬,對企業信息安全威脅巨大,建議廣大企業用户重點關注,下週一上班之後檢查內網中毒主機,發現後做下線處理。

值得注意的是,因為這款木馬病毒會利用高危漏洞在企業內網呈蠕蟲式傳播,並進一步下載雲控木馬,對企業信息安全威脅巨大,建議廣大企業用户重點關注,下週一上班之後檢查內網中毒主機,發現後做下線處理。

電腦管家經過追溯病毒傳播鏈發現,此款病毒自12月14日約14點,利用“驅動人生”、“人生日曆”等軟件最早開始傳播,傳播源是該軟件中的dtlupg.exe(疑似升級程序)。

騰訊安全專家指出,本次病毒爆發約70%的傳播是通過驅動人生升級通道進行的,約30%通過“永恆之藍”漏洞進行自傳播,入侵用户機器後,會下載執行雲控木馬,並利用“永恆之藍”漏洞在局域網內進行主動擴散。病毒作者可通過雲端控制中毒電腦並收集電腦部分信息,中毒電腦會在雲端指令下進行門羅幣挖礦。目前,騰訊電腦管家正在密切關注該病毒的進一步行動,普通用户不必擔心,可使用騰訊電腦管家等安全軟件防禦查殺此類病毒。

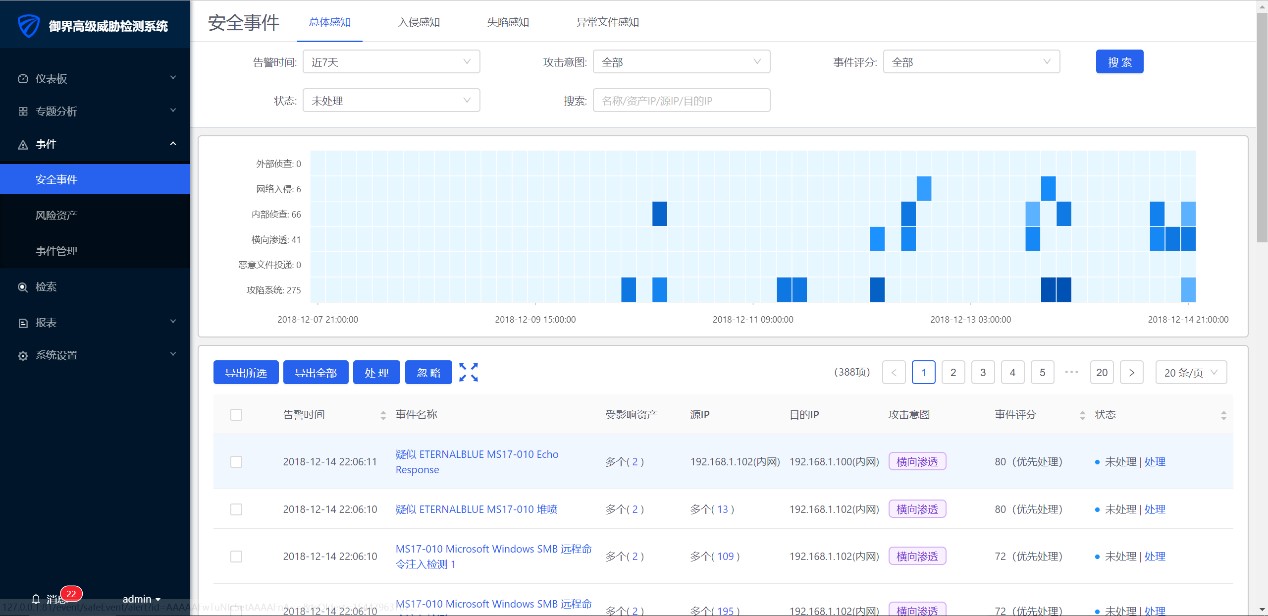

針對該木馬病毒對企業信息安全帶來的潛在威脅,騰訊安全反病毒實驗室負責人、騰訊電腦管家安全專家馬勁松也建議廣大企業用户,可暫時關閉服務器不必要的端口,如135、139、445;使用騰訊御點終端安全管理系統的漏洞修復功能,及時修復系統高危漏洞;服務器使用高強度密碼,切勿使用弱口令,防止黑客暴力破解;推薦部署騰訊御界高級威脅檢測系統檢測可能的黑客攻擊。該系統可高效檢測未知威脅,並通過對企業內外網邊界處網絡流量的分析,感知漏洞的利用和攻擊。

針對該木馬病毒對企業信息安全帶來的潛在威脅,騰訊安全反病毒實驗室負責人、騰訊電腦管家安全專家馬勁松也建議廣大企業用户,可暫時關閉服務器不必要的端口,如135、139、445;使用騰訊御點終端安全管理系統的漏洞修復功能,及時修復系統高危漏洞;服務器使用高強度密碼,切勿使用弱口令,防止黑客暴力破解;推薦部署騰訊御界高級威脅檢測系統檢測可能的黑客攻擊。該系統可高效檢測未知威脅,並通過對企業內外網邊界處網絡流量的分析,感知漏洞的利用和攻擊。

15日凌晨,驅動人生官微發佈聲明,稱“產品少部分未更新的老版本升級組件漏洞被惡意利用攻擊,目前新版已啓用全新升級組件。建議各老版本用户手動更新升級版本”。

15日凌晨,驅動人生官微發佈聲明,稱“產品少部分未更新的老版本升級組件漏洞被惡意利用攻擊,目前新版已啓用全新升級組件。建議各老版本用户手動更新升級版本”。