中小廠商新遊開服,如何免遭“黑手”?_風聞

竞核-竞核官方账号-电竞游戏媒体2021-09-15 00:36

反擊才是最好的防禦

面對“黑暗”,我們既要有“寧為玉碎,不為瓦全”的魄力,也要有“背水一戰,反守為攻”的智舉。

一直以來,如何防禦黑客惡意攻擊,保障玩家遊戲體驗,是各大遊戲廠商都無法忽視的問題。

例如2019年9月,《魔獸世界-懷舊服》和《彩虹六號:圍攻》等國際產品相繼遭到黑客大規模攻擊。為此,遊戲公司需要消耗大量精力修復不説,無法正常遊戲的不好體驗,也令玩家圈炸開了鍋。

通常情況下,這類惡意攻擊的目的無外乎“敲詐勒索”。尤其是對安全防護技術實力相對薄弱中小遊戲公司來説,他們更是成為非法黑客眼中的“肥羊”。

今年8月,一則有關黑客組織攻擊敲詐遊戲廠商的話題衝上知乎熱搜。事件發酵後,讓外界瞭解到受害者不乏少數,包括《江湖悠悠》《元氣騎士》《影之刃》《超級幻影貓2》等數十家廠商。

頭號受害者——國產獨立遊戲《弈劍行》更是被迫停止聯網服務,退還玩家遊戲內充值,僅留下單機版本。

無獨有偶,8月19日,另一款備受玩家關注的國產新手遊《半盞復古行》,在上線首日同樣遭到了黑客多輪攻擊。

但這一次,遊戲公司揮出了KO的左擺拳。

自主博弈,防線被破

從多數中小遊戲廠商的反饋來看,非法黑客選擇惡意攻擊的時間,大都是產品正式上線這一重要節點。

這主要在於兩方面:首先,廠商新遊戲宣發資源已經鋪出,到點無法開服,會造成推廣浪費;其次,玩家和廠商自身對新產品抱有期待,遊戲體驗變差會有損口碑。

利用心理博弈上的優勢,非法黑客會趁機敲詐勒索,當然也不乏同行惡意競爭現象存在。

作為《半盞復古行》代理發行商,廣州只玩遊戲公司其實提前也有準備。但考慮到團隊在安全防護領域技術欠缺,他們心理壓力還是很大的。

只玩遊戲聯合創始人雨林坦言:“在遊戲上線前,我們也很擔心會出現什麼情況,還推出過一個‘假設炸服’的補償活動。”

其實在8月18日,遊戲公告開服的前一天,只玩團隊就已發現大批量異常註冊賬號。並通過篩查,對惡意註冊賬號進行了屏蔽封禁。

為了保證第二天《半盞復古行》能夠順利開服,他們也做了一定的防護預案。例如團隊就IP黑名單、登陸限制、服務器部署等做了功課。但無奈黑客太厲害,防線還是破了。

8月19日,只玩團隊早上5點鐘就開始着手準備當天遊戲開服事宜。而迎接他們的卻是黑客約80萬個遊客賬號,以及數萬個具備真實身份證/手機號信息的賬號,強行攻佔遊戲服務器資源,多個技術端口也都出現異常。

事後回想,雨林表示,整個過程心態變化非常復。“剛開始,我們覺得自己能扛下來,但隨着時間離10點開服節點越來越近,我們的心理經歷了多次崩潰與重建。”

直到5個小時過去,已臨近中午,只玩團隊認為這次“單刀赴會”該謝幕了。

當然,他們沒有選擇向惡意攻擊的黑客妥協或屈服,更不會給這一非法組織趁機勒索敲詐的台階。8月19日中午,只玩遊戲求助騰訊安全團隊,而後展開了一天一夜的聯合攻防。

一天一夜,聯合攻防

據雨林回憶,騰訊安全在接到只玩遊戲求助後,用不到10分鐘時間便組建了20人左右的防禦小隊,直接加入到這場反黑客戰鬥中。

兵貴神速,可見騰訊安全團隊平時應該不少“操練”。當然,畢竟是專業的人幹專業的事。

結果是,從8月19日中午到8月20日凌晨2點,只玩和騰訊安全一同與黑客組織打了十幾個來回,最終遊戲服務器穩定了下來,產品也成功正常上線。

具體的攻防過程,筆者就不再一一展開贅述,我們簡單聊聊攻防的難點。

騰訊雲遊戲行業高級架構師王睿表示,針對《半盞復古行》開服遭黑客攻擊一事,其與通常所説的DDoS攻擊有着一定區別。這一次主要是在應用層的攻擊防禦,如CC攻擊等。

DDoS攻擊主要採用超大流量打爆帶寬,讓所有正常流量無法進入服務器的方法。應對策略上,可通過硬件防護、運營商清洗和雲清洗等將異常流量篩除。

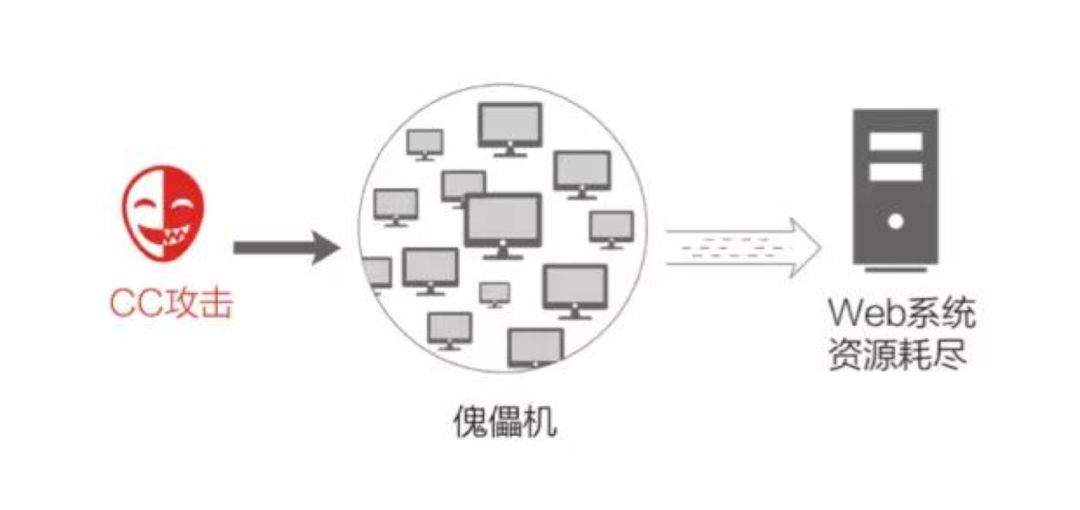

而CC攻擊是目前應用層攻擊的主要手段之一,藉助代理服務器生成指向目標系統的合法請求,實現偽裝和DDoS。

對此,王睿解釋到,這就好比服務器當天準備了10萬人的資源,但事實上有幾百萬人同時向服務器發送請求,而且是一般玩家很少訪問到的接口。

這就會導致服務器資源浪費,CPU長時間處於100%,永遠都有處理不完的請求,網絡擁塞,正常訪問被中止。

此外,黑客可通過CC攻擊軟件控制大量肉雞發動攻擊,肉雞可以模擬正常用户訪問網站的請求偽造成合法數據包,這讓防禦一方更加被動。

綜合而言,這類攻擊技術含量高,也很難找出真實源IP。

那在“半盞復古行反黑客戰”中,只玩遊戲與騰訊安全團隊又是如何解決的呢?主要有以下幾點:

1、行為識別。《半盞復古行》是手遊,通常玩家都會選擇手機端。如果是PC訪問,可能會是黑客發起進攻的端口。

2、情報分析。在騰訊安全數據庫中,黑客經常拿來利用IP被統計在案,方便排查。

3、技術判斷。騰訊安全本身有很多CC防護規則,通過常年的技術與經驗積累,判斷攻擊源自端上真人還是AI機器,然後做出相應的防禦手段。

簡言之,這就好比高手過招,知彼知己者,方能百戰不殆。

這一戰,我們有所感悟

回顧這次攻防案例,其實我們可以看到些許“破綻”。

例如像只玩遊戲等中小遊戲廠商,雖然有着一定的安全防護能力,但終歸是“螳臂當車”。

面對以“敲詐勒索”、“竊取源代碼”、“刷金、搭建私服”等為目標的非法組織者來説,他們既有技術能力,又有精力和心理優勢。

騰訊安全服務固然給了中小遊戲廠商多一重保障,可關鍵問題不在於贏得每一次攻防戰。

直白點説,無論是自建還是求助第三方,遊戲廠商若能構築起,足夠讓黑客不願輕易攻擊的安全防禦體系,才是行業所向。

“通過這件事情之後,我們認識到自己的不足,也吸取了騰訊安全給予經驗與建議。”只玩遊戲技術合夥人蘇打表示,“團隊已在日常安全防護工作上進行了調整優化。”

當然,單靠一兩家公司是很難達成全行業安全防護最終目標。就在今年6月,上海多家遊戲廠商攜手司法部門,成立了反網絡黑灰產聯盟。

“半盞復古行攻防戰”取勝後,只玩遊戲也是第一時間將所有非法侵入的身份證信息、電話信息、IP地址,以及各種攻擊日誌軌跡記錄情況提交給聯盟組織。

騰訊安全產品研發總監董文輝也表示,反網絡黑灰產聯盟是一個比較好的經驗共享平台,騰訊安全也願意與行業同仁一起分享攻防經驗。

除此之外,據他透露,騰訊安全正在規劃推出一項針對新游上線的安全防護服務。

相信在行業安全防護意識逐漸提升的大環境下,憑藉遊戲廠商、安全服務商和政府部門等的聯合佈局,整個遊戲行業的“護城牆”或將堅不可摧。