30萬黑客向俄羅斯宣戰,大名鼎鼎的俄羅斯黑客卻在“忍氣吞聲”?_風聞

军武次位面-军武次位面官方账号-专注于高品质的趣味军事科普,打造男人最爱看的频道2022-03-31 21:00

俄烏衝突爆發已經將近一個月,短時間內還沒有看到結束的跡象,在世界目光聚焦之外,另一場戰爭也在悄無聲息地進行。

3月17日,俄羅斯政府表示,俄羅斯政府網站和國有媒體正面臨“前所未有的”黑客攻擊浪潮。俄羅斯數字發展和通信部在一份聲明中表示,這些攻擊的威力至少是以前任何攻擊的兩倍。“我們正在記錄對政府當局網站的前所未有的攻擊,”聲明説。“如果他們在高峯時段的容量早先達到500GB,那麼現在最多可達1TB。也就是説,比以前記錄的此類最嚴重的事件強大兩到三倍。”

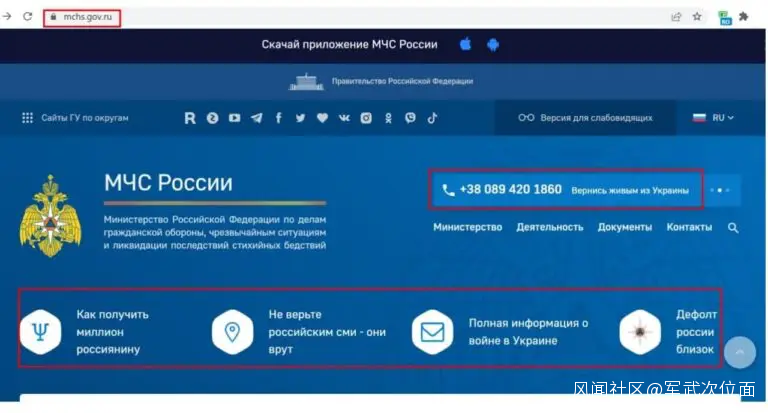

就在聲明的前一天,俄羅斯聯邦緊急情況部的網站剛剛遭到黑客攻擊,網站主頁被加上了幾個鏈接:“不相信俄羅斯媒體 — 他們在撒謊”,“關於烏克蘭戰爭的完整信息”,“俄羅斯的違約迫在眉睫”。此外,網站上的聯繫電話也被替換成了烏克蘭號碼。

實際上,這種攻擊早在2月份就已經開始了。俄羅斯交通部2月26日表示,俄羅斯主要的公共服務門户網站Gosuslugi遭受了50多次嚴重的攻擊,此後,包括文化部、聯邦監獄管理局和互聯網監管機構的網站都遭到了國外黑客的攻擊。

在此之前的2月25日,國際黑客組織“匿名者”(Anonymous)宣佈對俄羅斯發動“網絡戰”並宣佈對攻擊俄羅斯RT電視台負責。該組織説:“‘匿名者’全體人員正式向俄羅斯‘宣戰’……團隊攻陷了俄羅斯宣傳電視頻道RT的網站。”

不僅如此,在國外通訊軟件中,一個名為“烏克蘭軍”(IT Army of Ukraine)的羣組人數已經逼近了30萬人。

而烏克蘭副總理兼數字轉型部長米哈伊洛·費多羅夫(Mykhailo Fedorov)一直在通過他的Twitter賬號,請求世界上最大的幾家科技公司的高管切斷與俄羅斯的聯繫。他還在自己的賬號上發佈了一個羣組鏈接,“我們正在創建一支IT軍隊。我們需要數字人才。”

不僅如此,美國前國務卿希拉里在接受媒體採訪時稱:“(美國黑客)可以參與對俄羅斯網絡支持系統的攻擊,我們在‘阿拉伯之春’的時候就是這麼幹的。當時我是美國國務卿,我想我們還可以攻擊(俄羅斯)政府機構的網絡。”

面對這些已經進行的網絡攻擊或者口頭威脅,俄羅斯的反應似乎顯得有點平淡。唯一比較顯眼的行動,是一個自稱“Killnet”的俄羅斯黑客組織表示,自己搞垮了“匿名者”組織的網站,關閉了其網站的訪問權限。幹完這件事,Killnet還發布了一個視頻,“互聯網上充斥着有關俄羅斯銀行黑客攻擊,俄羅斯媒體服務器黑客攻擊等等的虛假信息。”“這些都不會對人們構成任何危險。這個‘信息炸彈’只是文本,僅此而已。”

這樣的冷淡反應出乎很多人的預料,畢竟連美國人都在問:為什麼俄羅斯的黑客顯得如此安靜?

之所以會有這樣的疑問,是因為在很多人的印象中,俄羅斯的黑客不僅技術高超,而且也很喜歡搞事情,完全不像是會忍氣吞聲的樣子。

2015年12月23日,烏克蘭發生了一場持續三個多小時的停電事故,共造成七座110千伏變電站與二十三座35千伏變電站停電,影響8萬居民用電(也有報道稱影響140萬居民用電)。經過電力專業人士和網絡專家的全面分析,可以肯定網絡攻擊是導致此次烏克蘭供電中斷事故的罪魁禍首。

總部設在美國的埃賽德公司網絡間諜情報負責人約翰•胡爾特奎斯特表示,本次攻擊來自俄羅斯黑客組織,使用的惡意軟件被稱為“黑暗力量”,“黑暗力量”病毒最早可以追溯到2007年,由俄羅斯地下黑客組織開發並廣泛使用。

雖然烏克蘭也認定是俄羅斯黑客乾的,但所謂拿賊拿贓,因為缺乏確鑿的證據,這種指控根本沒有辦法證實。

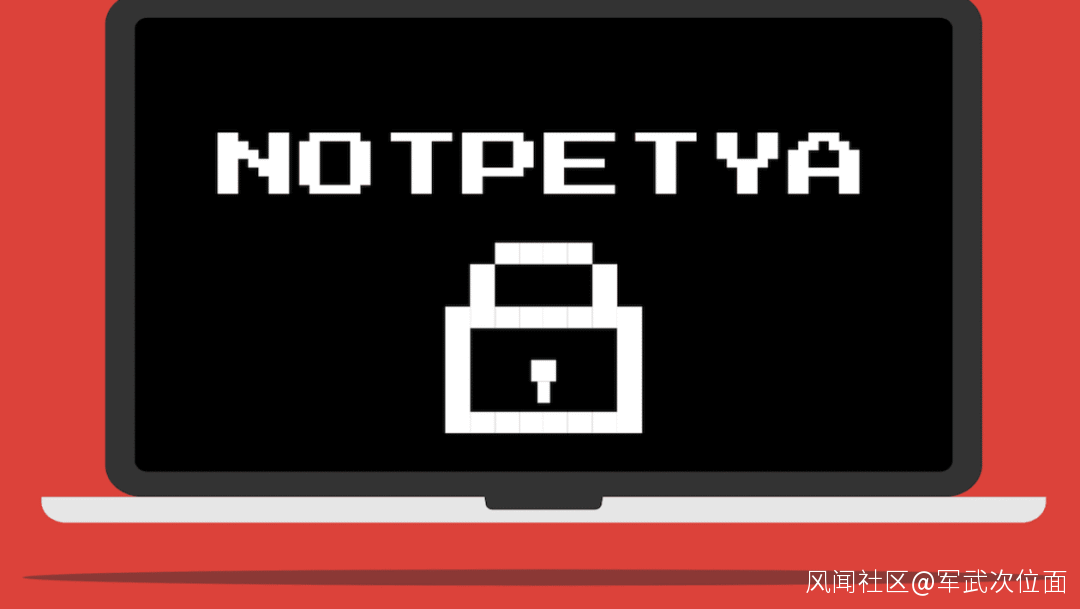

2017年,勒索病毒NotPetya率先在烏克蘭爆發,光是基輔就有4家醫院受到打擊,此外還有6家電力公司、2個機場、超過22家烏克蘭銀行,零售商和交通運輸業的ATM和卡支付系統,以及幾乎每一家聯邦機構均受波及。

隨後,病毒迅速席捲歐美,俄羅斯、波蘭、法國、意大利、英國、德國和美國等60多個國家和地區的港口、工廠和辦公室等設施被感染。斯洛伐克安全軟件公司ESET數據顯示,75%的被感染目標位於烏克蘭,感染最嚴重的10個國家全部來自中歐、東歐或南歐。

思科公司Talos部門的外聯總監Craig Williams説:“迄今為止,這是我們見過的傳播速度最快的惡意軟件。在你看到它的那一刻,你的數據中心就已經完了。”

根據美國白宮的統計,NotPetya造成的損失達到了驚人的100億美元。

▲部分受害公司的損失

美國和烏克蘭都指責俄羅斯應該為此次事件負責,但俄羅斯政府表示,這完全是“毫無根據的指責”。

俄羅斯黑客不是在近些年才開始嶄露頭角的。

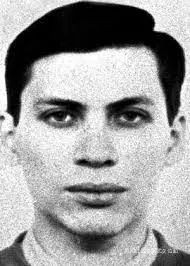

1994年,30歲的弗拉基米爾·列文就帶領黑客團隊攻擊花旗銀行(Citibank)的管理系統,成功獲取花旗銀行的系統訪問權限,然後就向自己的帳户裏轉了370萬美元。2000年,微軟的電腦系統被黑,生產軟件的源代碼被竊,經過美國聯邦調查局和網絡專家調查,入侵已經進行了三個月之久,代碼被傳給了俄羅斯聖彼得堡的不明身份人士。

▲弗拉基米爾·列文

除了微軟被黑,2000年初,聖彼得堡一黑客高手從美國網絡零售商那裏竊走了30萬美元;2000年4月,五名聖彼得堡黑客突破美國網絡商店的密碼,竊走了大量的信用卡號。

這種“光榮傳統”一直延續到現在,2019年出現的REvil組織在短短兩年時間就攻擊了超過300家組織,獲利超過1億美元。2020年,忙着參加大選的特朗普也成了他們的目標,他們聲稱已經從知名美國律師事務Grubman Shire Meiselas&Sacks(GSM)服務器中竊取了756GB的數據。並且表示:如果特朗普一星期內不支付4200萬美元贖金,就會把這些數據通通泄露出去。

頭鐵的特朗普還嘲笑他們是虛張聲勢,其實手裏根本沒有什麼料,結果2020年5月17日,REvil公開了169封與特朗普有關的郵件……

俄羅斯黑客之所以能鬧這麼大動靜,説到底還是要靠過硬的技術能力。

2019年2月19日,美國網絡安全技術公司CrowdStrike發佈了《2019年全球網絡安全威脅報告》,其中提到了一個關鍵概念——突破時間(Breakout Time),指入侵者發起攻擊到成功獲得系統權限的時間。

CrowdStrike針對2018年30000多起的入侵行為進行分析總結之後,對各個地區黑客的攻擊速度進行了一次排名,其中俄羅斯黑客排名第一,第二名則是朝鮮黑客,中國黑客名列第三。

雖然名次差別不大,但“突破速度”卻相當懸殊。在漏洞曝出後,俄羅斯黑客平均用時18分49秒就能完成入侵,朝鮮黑客需要2小時20分鐘,中國黑客則需要4個小時。CrowdStrike公司首席技術官Alperovitch稱,“俄羅斯(黑客)確實是最好的對手,我們曾與他們打鬥,他們快得令人難以置信。”

▲排名中沒有“五眼聯盟”國家的黑客

這種巨大的領先不是並非沒有原因。

在蘇聯的教育體系中,理工科非常受重視,其中數學教育更是重中之重,高標準嚴要求的教育培養出了大批數學基礎紮實的畢業生。而隨着計算機和互聯網的發展,蘇聯也開始在教育系統中培養學生的計算機和編程能力。

1985年9月,蘇聯的九年級(初三)學生開始接觸一門新的必修課:信息學和計算機技術基礎。隨後,信息學課程在全蘇聯全面鋪開。因為計算機的數量不能滿足教學要求,很多學生都是通過計算器、鉛筆和草稿紙來學習編程和計算機。

這樣的教育傳統在蘇聯解體之後並沒有消失。

根據美國大學理事會(The College Board)的統計,從2005年到2016年一共有27萬美國高中生參加國家計算機考試,與之相對,俄羅斯每年有6萬中學生參加國家組織的類似考試,從2005年到2016年共有60萬學生參加了高中階段的計算機考試。

之所以有這麼多俄羅斯學生參加考試,是因為按照俄羅斯聯邦教育標準(FES)規定,信息學是必修課程。

重視計算機學習當然是一件好事,但問題在於,俄羅斯國內並沒有那麼多崗位讓這些計算機人才發揮自己的聰明才智,畢竟計算機行業主要屬於服務行業,在俄羅斯的現在的經濟體系裏,根本算不上重點行業。

另一方面,因為美國和歐洲國家的戒備與敵意,俄羅斯的計算機人才不可能像印度人那樣,為西方發達的IT公司提供外包服務,甚至在硅谷混得風生水起。為了賺錢,他們只剩下一條路:搞黑產。

相信全世界無數網友都享受過俄羅斯黑客提供的豐富盜版資源,這些盜版資源從電影、遊戲、電子書到專業辦公軟件應有盡有,對於廣大享受資源的網友來説,進行破解的俄羅斯黑客簡直是數字時代的“普羅米修斯”。

至於另一條更賺錢的路,就是開發病毒進行勒索。

總之,面對烏克蘭甚至是全世界各地的黑客,俄羅斯國內的黑客無論是在技術水平還是人數上都完全不虛,畢竟他們的本事已經久經考驗,通過各種例子得到了一次次證明。

那麼為什麼到現在為止,俄羅斯的黑客沒有掀起大規模的反擊或者進攻呢?

其實上面已經提到了,大多數俄羅斯黑客搞事情的最大動力就是賺錢,對於不賺錢的事情熱情並不高,而他們賺錢的路子並不光明正大,直接點就是大部分都是違法的,搞錢之外都會盡量低調一點。

而且,在他們搞事情的時候,有時候也會對俄羅斯本國造成傷害,比如2017年的NotPetya病毒,在烏克蘭爆發後不僅傳遍歐美,最後也傳回了俄羅斯,給國營石油公司俄羅斯石油造成打擊。

對於這些搞事的黑客,很難説俄羅斯政府會對他們有什麼正面印象。比如之前敲詐過特朗普的REvil組織,就是俄羅斯政府的打擊對象。2022年1月14日,俄羅斯聯邦安全局官網公告稱,應美國當局要求,在聯邦安全局與俄羅斯內務部聯合對跨越莫斯科、聖彼得堡、列寧格勒和利佩茨克地區等城市的25個地點進行突擊搜捕的行動中,先後抓獲了REvil勒索組織的14名成員並予以逮捕。

除了打擊民間的黑客組織和論壇,俄羅斯政府也會對這些黑客進行招安,吸收進自己的網絡安全隊伍之中,此消彼長之下,俄羅斯民間的黑客自然更不願意去當出頭鳥了。

而從目前的情況來看,俄羅斯並沒有強烈的意願去摧毀烏克蘭的電網等基礎設施,想要實現這些目標,依靠如今在烏克蘭境內的地面部隊也能實現,但是很顯然,俄羅斯部隊並沒有作出類似的舉動。

另一方面,在 2015 年電網黑客攻擊和 2017 年 Petya 惡意軟件攻擊之後,西方開始積極投資於烏克蘭的網絡防禦。美國常務副國務卿温迪·謝爾曼表示,自 2017 年以來,美國已投資4000萬美元幫助烏克蘭發展其信息技術部門。在衝突前的幾周和幾個月裏,美國和歐盟部署了一個網絡戰專家團隊,包括由12名專家組成的歐盟快速網絡反應小組和美國網絡司令部的“前鋒”特遣部隊。

可以説,小打小鬧已經起不了什麼明顯的效果,想要獲得戰果,基本上就要發動全面的網絡戰爭。但是從國外的網絡攻擊來看,俄羅斯並沒有遭受到致命的大規模攻擊,很多行動作秀的成分更大一點,對俄羅斯的刺激顯然有限。可以説,民間黑客缺乏動力,俄羅斯政府則覺得沒必要大動干戈。

當然,這不代表俄羅斯在網絡進攻上沒有反擊能力,退一萬步講,要是國外部隊進入俄羅斯,恐怕俄羅斯黑客早就比烏克蘭黑客激動得多了。就像Killnet黑掉“匿名者網站是説的:“不要被互聯網上的虛假信息迷惑。不要懷疑你的國家。”

更多有趣好玩的軍事文章、視頻、圖片、電影、遊戲,請關注“軍武次位面”微信公眾號。打開微信,公眾號搜索“軍武次位面”點擊關注!