朝鮮人使用假名字和腳本來獲取遠程IT工作賺取現金 | 路透社

James Pearson

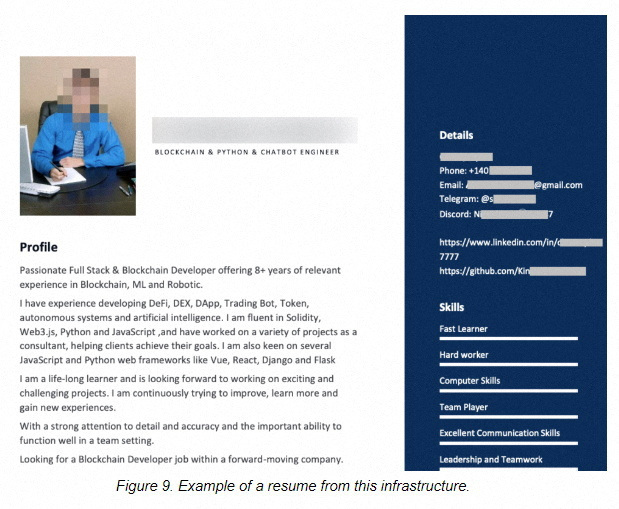

一份經過編輯的朝鮮IT工作者的在線簡歷顯示在2023年11月20日路透社獲得的一份報告的截圖中。美國網絡安全研究平台Palo Alto Networks Unit 42 /路透社提供的照片

一份經過編輯的朝鮮IT工作者的在線簡歷顯示在2023年11月20日路透社獲得的一份報告的截圖中。美國網絡安全研究平台Palo Alto Networks Unit 42 /路透社提供的照片

倫敦,11月21日(路透社) - 朝鮮IT工作者在西方科技公司尋求就業時,使用假名字、虛假的LinkedIn個人資料、偽造的工作文件和模擬面試腳本,部署複雜的欺騙手段來獲得聘用。

根據路透社審閲的文件、對一名前朝鮮IT工作者的採訪以及網絡安全研究人員的説法,要在朝鮮以外的地方找到工作,秘密為這個與世隔絕的國家賺取硬通貨,需要高度發達的策略來説服西方的招聘經理。

根據美國、韓國和聯合國的説法,朝鮮已經派遣數千名IT工作者出國,這一努力在過去四年加速,以為平壤的核導彈計劃籌集數百萬美元。

一份朝鮮軟件開發人員使用的面試腳本中寫道:“人們可以自由表達想法和觀點”,並提供瞭如何描述“良好的企業文化”的建議。在朝鮮,自由表達想法可能會導致監禁。

這些腳本共30頁,是由Palo Alto Networks(PANW.O)的研究人員發現的,這是一家美國網絡安全公司,他們在網上發現了一批內部文件,詳細描述了朝鮮遠程IT勞動力的工作情況。

這些文件包含數十份虛假簡歷、在線檔案、面試記錄和偽造身份,朝鮮工人利用這些來申請軟件開發工作。

路透社在泄露的暗網數據中發現了進一步的證據,揭示了朝鮮工人用來説服公司僱傭他們的一些工具和技術,這些工作地點遍佈智利、新西蘭、美國、烏茲別克斯坦和阿拉伯聯合酋長國。

這些文件和數據揭示了朝鮮當局為確保這一計劃的成功所付出的巨大努力和欺騙行為,這一計劃已成為這個資金短缺的政權的一條重要外匯生命線。

朝鮮的聯合國代表團未對置評請求作出回應。

美國司法部(DOJ)在2022年表示,遠程IT工作者的收入可能是在海外從事建築或其他體力勞動的朝鮮勞工的十倍以上,而他們的團隊年收入可能超過300萬美元。

路透社無法確定這一計劃多年來產生了多少收入。

一些腳本旨在為工人準備面試問題,其中包括需要遠程工作的藉口。

“理查德”,一名高級嵌入式軟件開發人員,表示“幾周前我(飛)到了新加坡。我父母感染了新冠病毒,我(決定)和家人在一起一段時間。現在,我計劃在三個月後回洛杉磯。我在考慮現在就開始遠程工作,然後回洛杉磯時再正式上班。”

最近叛逃的一名朝鮮IT工作者也檢查了這些文件,並向路透社確認了它們的真實性:“我們每年會製作20到50個假檔案,直到我們被僱傭為止,”他説。

他查看了腳本、數據和文件,並表示這正是他之前一直在做的事情,因為他認出了使用的策略和技術。

“一旦我被僱傭,我會創建另一個假檔案來找第二份工作,”這位工作者説,他要求匿名,引用了安全顧慮。

10月份,美國司法部和聯邦調查局(FBI)查封了17個網站域名,據稱這些域名是朝鮮IT工作者用來欺詐企業和非法獲取150萬美元資金的。

美國司法部表示,隱藏在美國公司內的朝鮮開發人員利用化名電子郵件和社交媒體賬户,代表受制裁的朝鮮實體每年通過這一計劃非法獲取數百萬美元。

“對朝鮮政府來説存在風險,因為這些特權工作者暴露於世界和他們國家被強制落後的危險現實之中,”與叛逃者合作的“北韓自由”組織的Sokeel Park説。

現金

去年,美國政府表示,朝鮮IT工作者主要位於中國和俄羅斯,還有一些在非洲和東南亞,每年可以賺取高達30萬美元。

根據他的經驗,這位前IT工作者表示,預計所有人至少能賺到10萬美元,其中30-40%會匯回平壤,30-60%用於開銷,10-30%由工人自己留下。

他估計在海外有大約3000人和他類似,在朝鮮境內還有另外1000人。

“我是為了賺取外匯而工作的,”他告訴路透社。“每個人情況不同,但基本上,一旦你找到遠程工作,你可以工作至少六個月,或者長達三到四年。”

“當你找不到工作時,你就自由職業了。”

帕洛阿爾託的Unit 42網絡研究部門的研究人員在調查朝鮮黑客針對軟件開發人員的活動時發現了這一情況。

Unit 42表示,其中一名黑客在一台服務器上暴露了這些文件,表明朝鮮的黑客與其IT工作者之間存在聯繫,儘管叛逃者表示間諜活動只針對少數人:“黑客是另外培訓的。這些任務不會交給我們這樣的人,”他説。

不過,還是存在交叉。美國司法部和聯邦調查局警告稱,朝鮮的IT工作者可能利用權限來攻擊他們的僱主,一些泄露的簡歷顯示有加密貨幣公司的經驗,這個行業長期以來一直是朝鮮黑客的目標。

虛假身份

身份調查公司Constella Intelligence的數據顯示,其中一名工作者在美國、英國、日本、烏茲別克斯坦、西班牙、澳大利亞和新西蘭有超過20個自由職業網站的賬户。

工人未回覆通過電子郵件發出的評論請求。

從暗網泄露的數據彙編的數據還顯示了一個在網站上銷售數字模板以製作逼真假身份證明文件(包括美國駕照、簽證和護照)的賬户,路透社發現。

Unit 42發現的文件包括14個身份的簡歷、偽造的美國綠卡、面試劇本,以及一些工人購買了訪問合法在線檔案的證據,以顯得更真實。

在新加坡尋求遠程IT工作的“Richard”似乎指的是一個名為“Richard Lee”的偽造檔案,與綠卡上的姓名相同。美國國土安全部未回覆評論請求。

路透社發現了一個Richard Lee的LinkedIn賬户,該賬户有相同的個人資料照片,列出了在數字身份驗證公司Jumio的工作經歷。

“我們沒有Richard Lee是Jumio的現任或前任員工的記錄,”Jumio的發言人説。“Jumio沒有任何證據表明該公司曾經有朝鮮員工。”

路透社向LinkedIn賬户發送了消息尋求評論,但未收到回覆。在收到路透社的評論請求後,LinkedIn刪除了該賬户。

“我們的團隊使用各種來源的信息來檢測和刪除假賬户,就像我們在這個案例中所做的那樣,”一位發言人説。