家用攝像頭破解事件頻發,用户的隱私由誰保護?_風聞

知危-知危官方账号-23分钟前

你的家裏有攝像頭嗎?

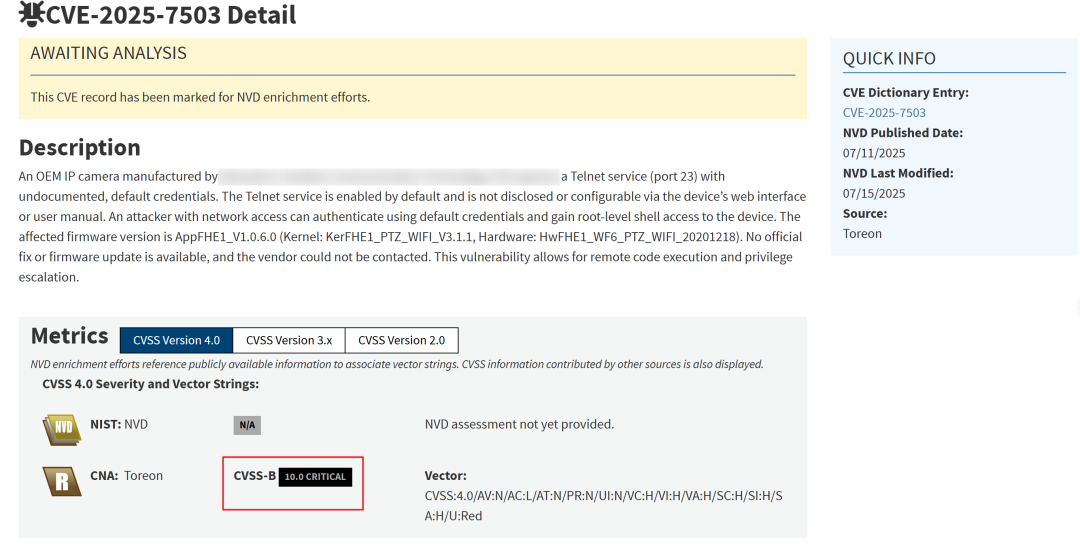

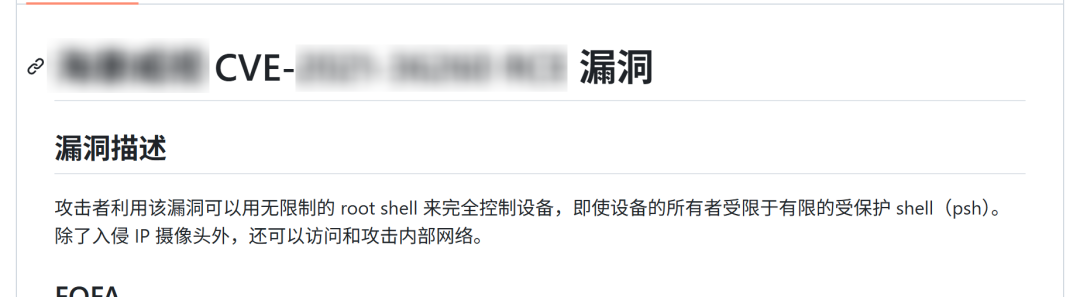

這麼問的原因是因為,最近我們知危編輯部關注到一個新的 CVE ( 常見漏洞和暴露 )漏洞 ,影響的是某款還挺熱門 IP 的攝像頭,這個漏洞的威脅評級甚至達到了滿分 10 分。

這個漏洞的威脅在於,攻擊者可以通過攝像頭固件中預留的後門拿到攝像頭的 Root 權限,進而即時查看攝像頭畫面、修改文件系統,甚至直接植入惡意程序。。。

而這個漏洞所反映的問題不單限於這個型號的攝像頭,甚至在很多廉價 OEM 物聯網設備中普遍存在 —— 也就是説,有可能我們家裏的攝像頭,就存在隱私泄露的風險。

不知道你有沒有注意到,近兩年來 “ 家用攝像頭 ” 確實是越來越普及了,幾乎成了現代家庭的標配。

購物軟件上熱銷的那些家用攝像頭,動輒就是幾十萬、上百萬的銷量。這麼好的銷量表現,大家也許會好奇:這麼多攝像頭的消費主體,究竟是哪些人呢?

研究過後,知危認為家用攝像頭賣爆背後,折射出三個家庭需求:照看老人、陪伴孩子、關注寵物,對應着更大的社會現象分別是人口老齡化、在線教育的發展和寵物經濟的繁榮。

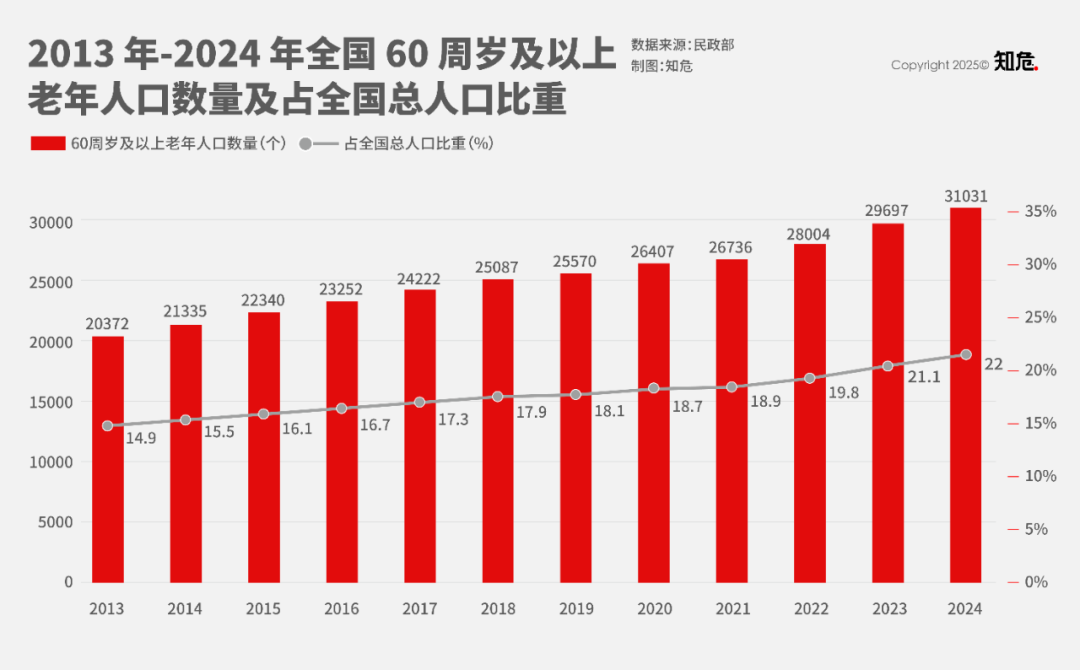

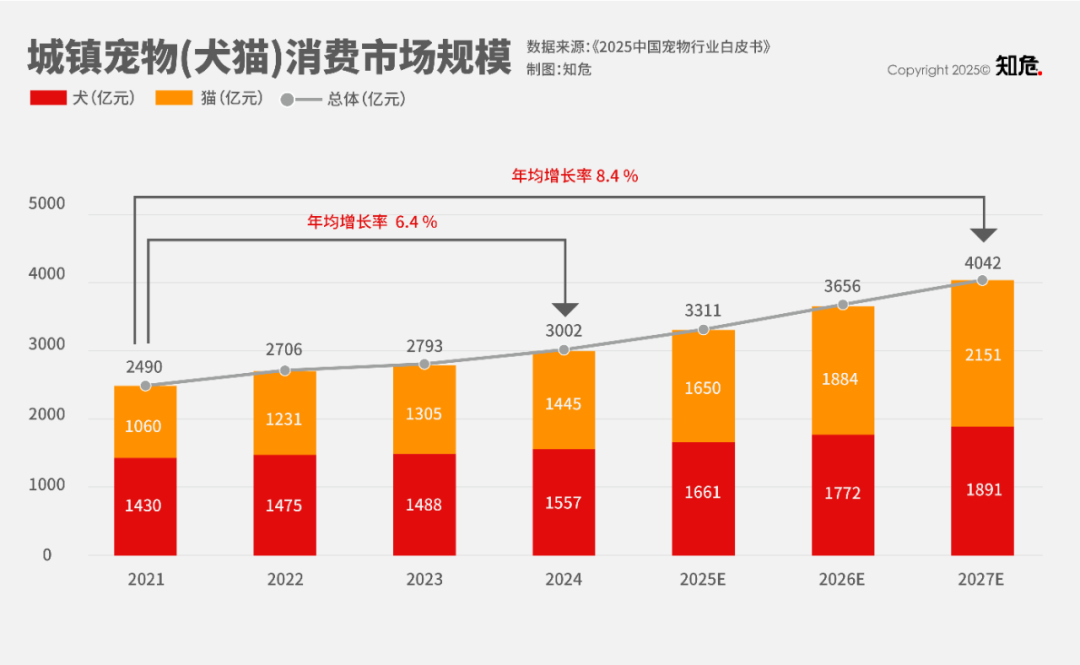

數據顯示, 2024 年我國 60 歲以上人口已經突破三億,佔全國人口的 22% ;有機構預測 2025 年在線教育的規模有望超過 8000 億,自 2020 年以來年複合增長率 11.4% ;城鎮中養貓養狗的家庭也越來越多,相關消費規模近年來也水漲船高。

而本質上,不管是老人、孩子還是 “ 毛孩子 ” ,都有一個共同點:就是當他 / 它們獨自在家的時候,都需要被看護。

在這樣的背景下,大家越來越需要攝像頭這種設備去解決生活中 “ 看不見 、不放心 ” 的焦慮,監督孩子有沒有好好學習、看看家裏毛孩子有沒有拆家、家裏老人是否安好等等。

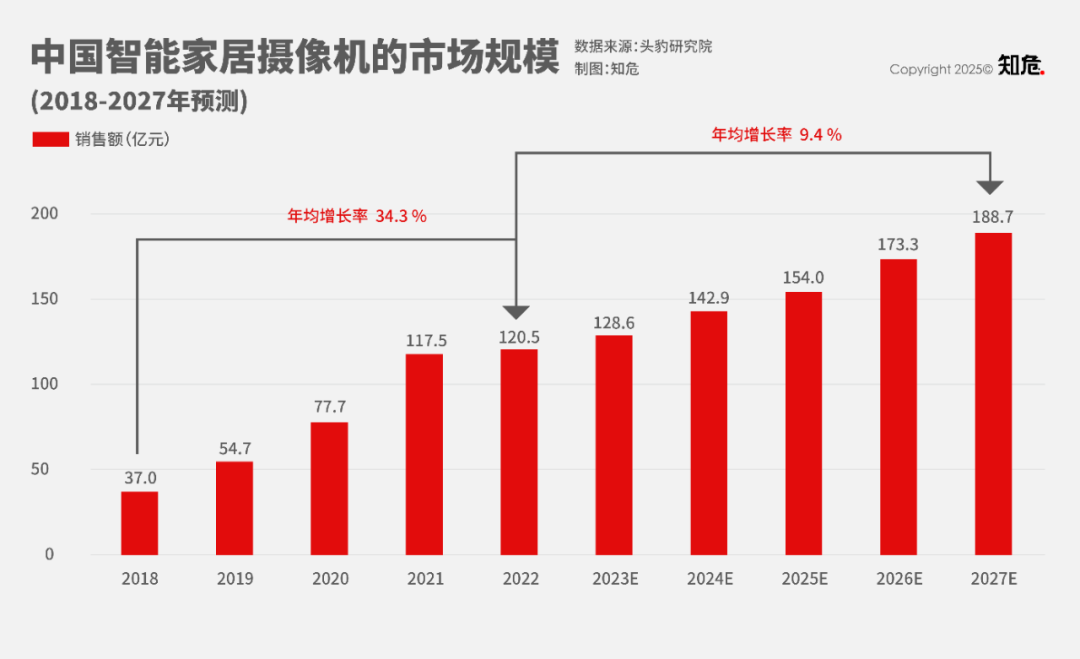

正因為這樣龐大的需求,家用攝像頭的市場規模這兩年呈現出明顯的上升趨勢。根據相關機構的預測,到 2027 年,家用攝像頭的市場銷售額有望達到 188 億元,五年間的年複合增長率接近 10% 。

本來這是一個基於實際需求、欣欣向榮的市場,但在這些繁榮的景象背後,有一種風險正在陰暗的角落滋生 —— 隱私泄露。

不知道你曾經有沒有刷到過類似的帖子,家裏的攝像頭突然自動開始旋轉,或者出現陌生人的聲音,這些情況很有可能是因為你的攝像頭被別人破解了。

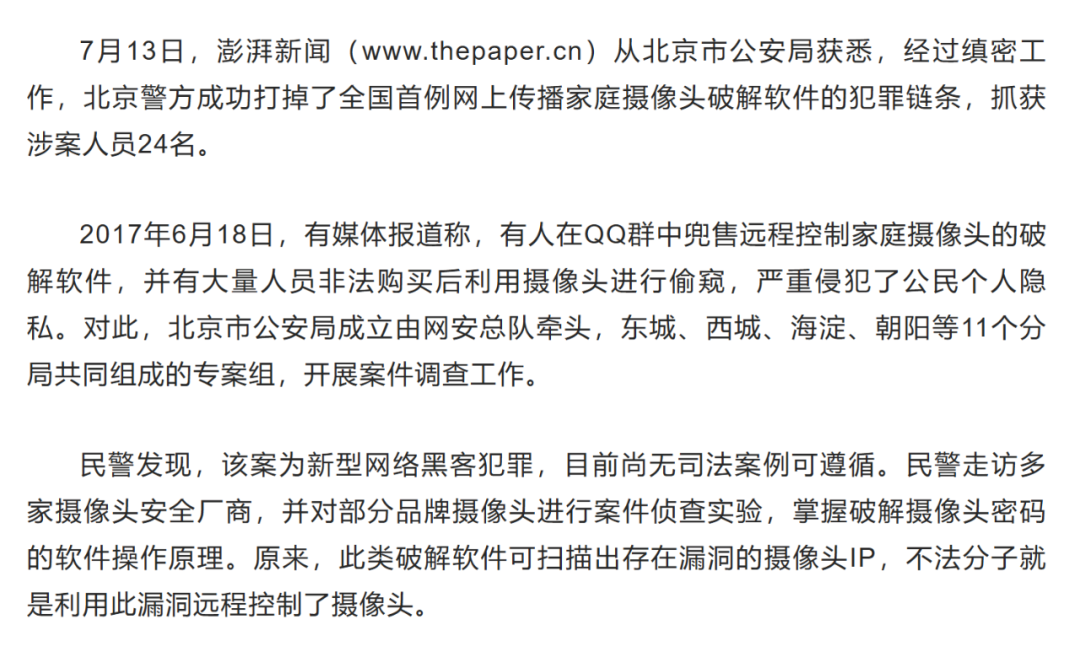

知危編輯部早年間也刷到過一些新聞,讓人不禁倒吸一口涼氣。比如 2017 年的時候,北京警方曾打掉全國首例破解家庭網絡攝像頭的犯罪鏈條,抓獲了 24 名犯罪嫌疑人。

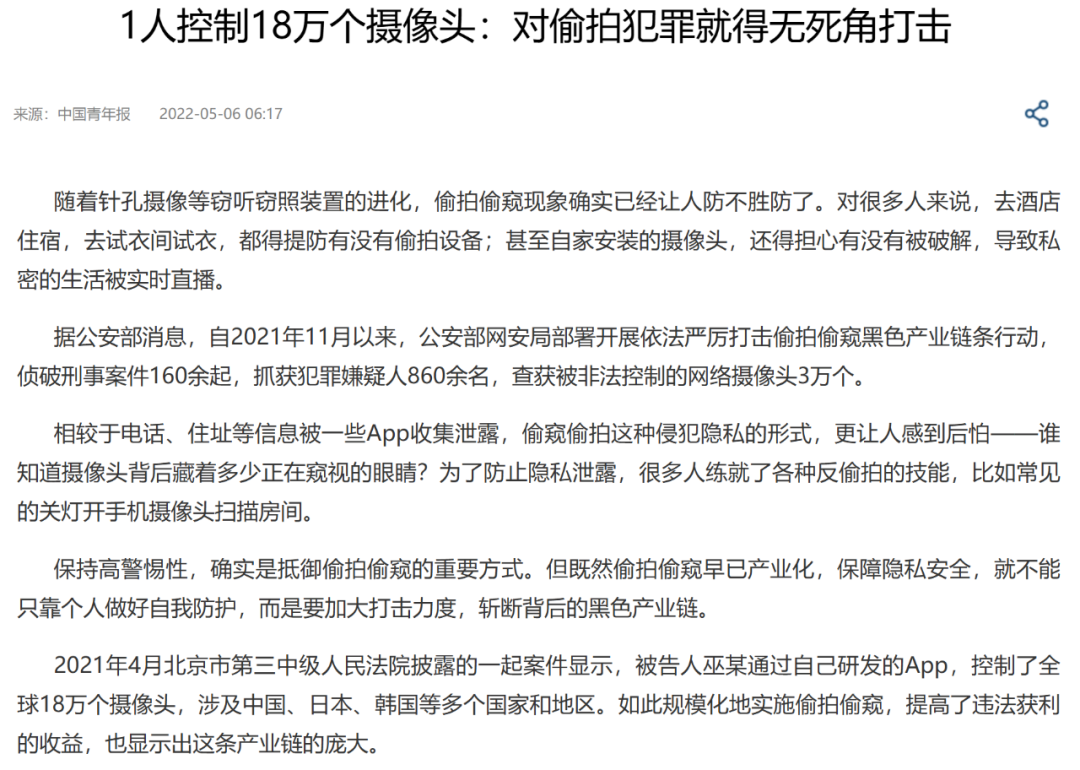

2021 年,同樣由北京警方破獲的案件中,犯罪分子通過自己開發的 App 控制了 18 萬個攝像頭,涉及中日韓等全球多個國家。

然而相關的事件近年來也沒有減少。 2025 年 《 法制日報 》的記者調查發現,網絡上仍有人公開售賣卧室的視頻和直播資源。

也就是説,這些原本用來 “ 保護我們 ” 的家用攝像頭,裝上之後,反而可能成了泄露我們隱私的漏洞。

不法分子之所以屢屢鋌而走險,只是因為破解入侵家用攝像頭門檻相對較低,網上甚至能很輕易找到破解攝像頭的教程和資源。

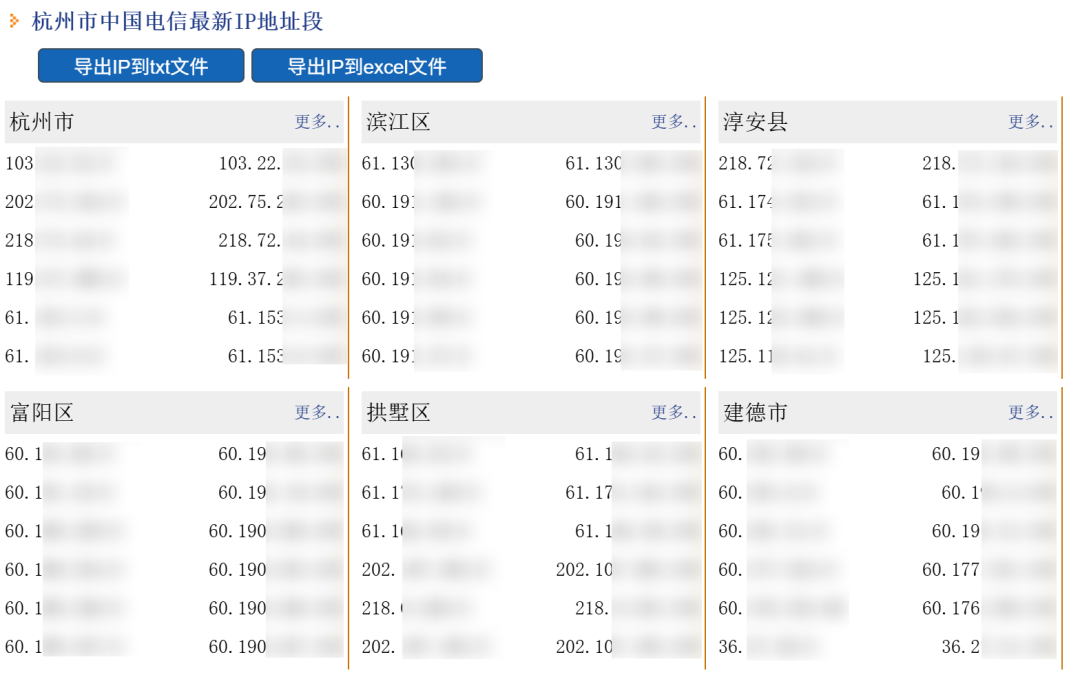

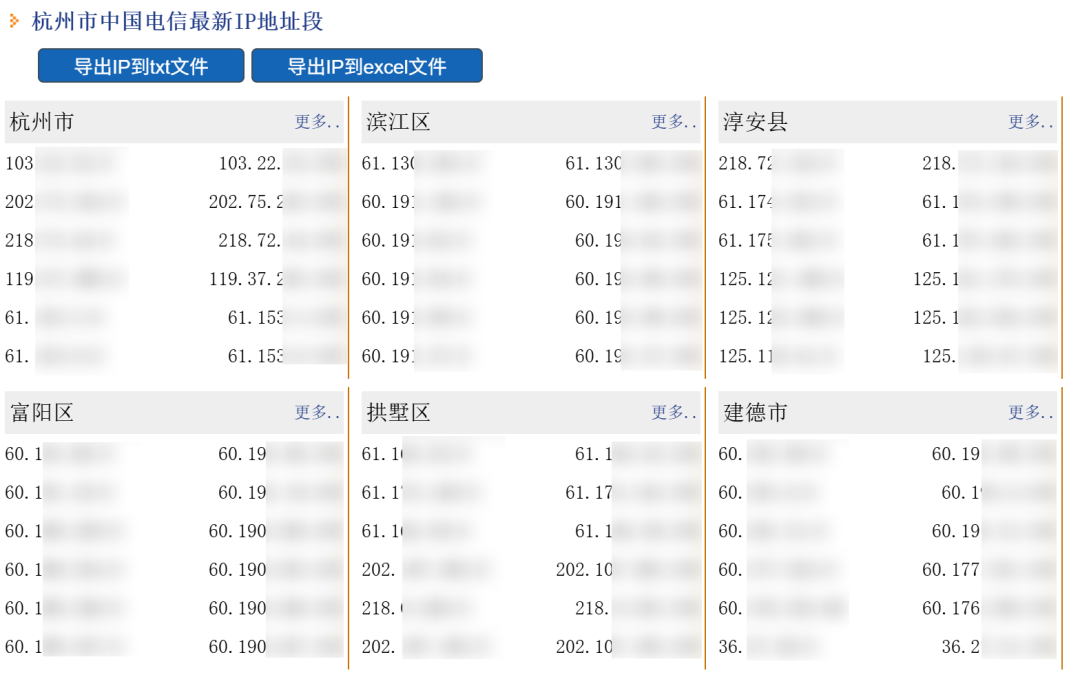

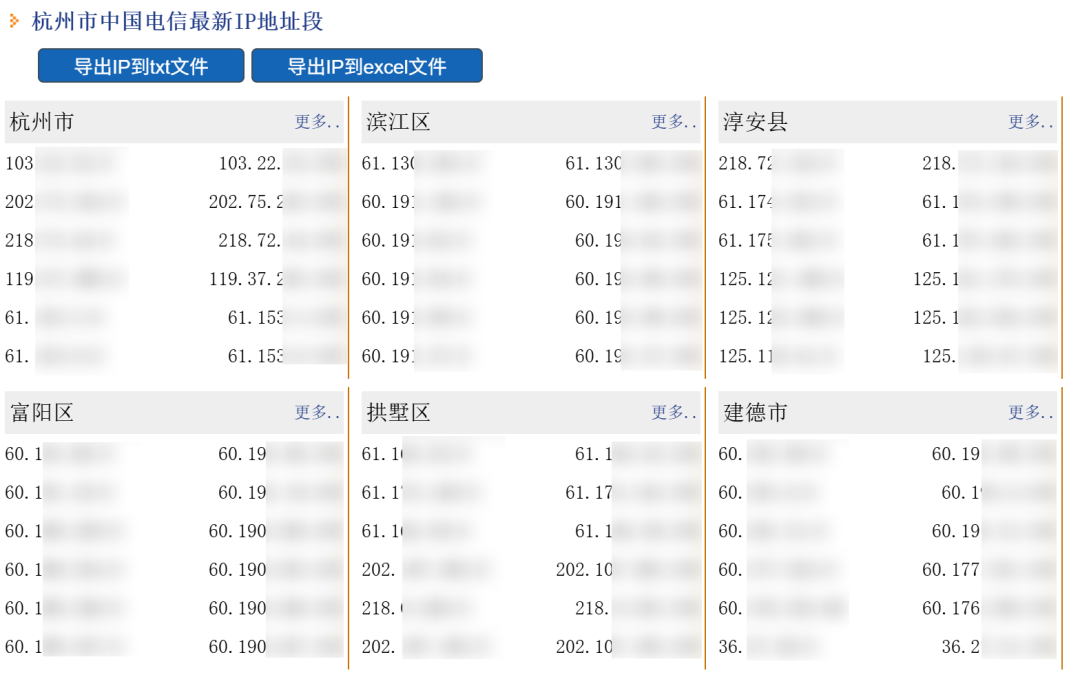

破解的原理知危編輯部也瞭解了一下,流程大概是這樣的:首先不法分子會獲取地球上某一個區域的 IP 段,比如杭州,獲取方式也極其無腦 —— 直接搜索引擎就有大把。

在這些 IP 段裏,就包含着某些家用攝像頭的 IP ,一般來講通過IP、端口、產品指紋信息,可以確定設備是否為攝像頭,不法分子就會重點關注這個設備。

當然,這裏我們介紹的辦法效率還是太低了,更高明一些的黑客會直接用網絡空間測繪工具,再結合攝像頭常用的端口號和產品指紋 ( URL 特徵 ) 等直接進行全網 IP 掃描,一旦匹配上產品信息馬上就被工具標記。

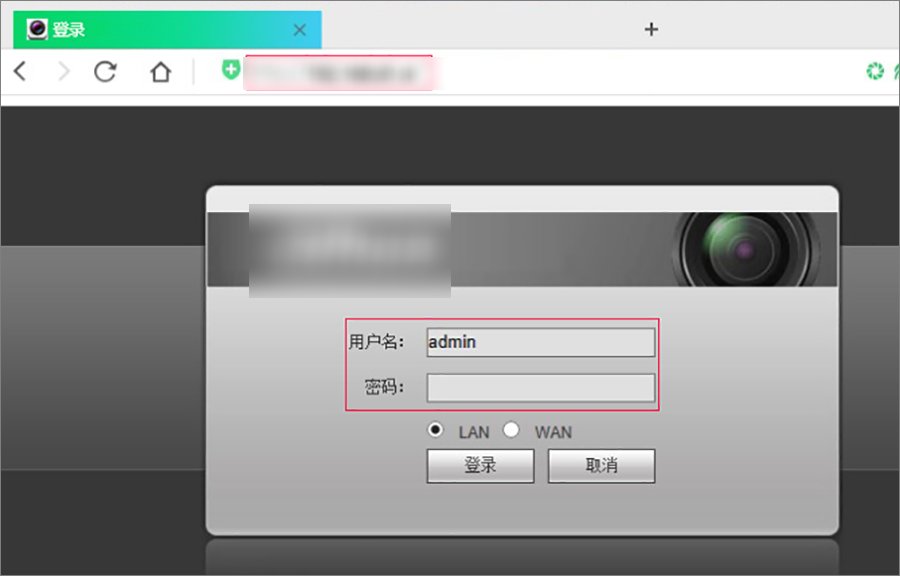

標記好了,下一步就是破解了。嘗試遠程連接攝像頭 IP + 端口號之後,就能進入攝像頭的後台,輸入賬號密碼就能獲取管理權限。而這個賬號密碼的破解一般也沒啥含金量,就是把常用的用户名和密碼,比如 admin 、1234546 逐一嘗試破解 —— 很遺憾,這樣的弱密碼還有挺多的。

此外,還有一些老舊的、沒有修補的漏洞也可以讓黑客鑽空子,比如 CVE 這類標準化的漏洞標識,無需試密碼就可以直接接管設備。

不過,我們上面説的這些都是比較老的、有公網 IP 的攝像頭容易出現的問題,現在家用攝像頭大多有自己的 App 、綁定手機號的獨立賬號,這些設備理論上被破解的風險是要低一些的。

然而現在很多攝像頭都有方便自己渠道商和維護人員快速接入的後台,還有很多攝像頭採用的是弱加密甚至明文傳輸的方式跟雲端服務器通信 ( 雲存儲 ),而且自家內網、 WiFi 本身也有被破解的可能,所以不法分子總是有新的手段可以黑進家裏的攝像頭。

更別説現在大家普遍會開通的雲存儲服務,雲服務器那邊安不安全、能不能替我們保管好視頻數據尚且要打一個問號。

前面我們説賣得好的攝像頭有幾百萬的銷量,即使是 0.1% 的破解率,絕對數量也非常驚人,類似的事情要是發生在自己身上一次,就會成為經久不去的噩夢。。。

可現在目前的情況是,相關事件屢禁不止,廠商對類似問題也鮮有回應,難不成消費者成了砧板上的魚肉?一邊是切實存在的需求,一邊是問題頻出的家用攝像頭,難道隱私泄露這個難題我們真的沒辦法完全防住,也不能解決嗎?

對於正在用家用攝像頭的我們來講,我們能做的就是給自己的攝像頭設置一個複雜密碼、用一些大廠出品的可靠攝像頭,或者不用攝像頭的時候直接找東西遮擋住,讓自己的使用盡量安全一些。那麼,家用攝像頭的廠商是怎麼看待這些隱私泄露的問題呢?

很巧的是,恰好知危人脈這塊實力還可以,朋友圈裏有一位資深業內人士,中興智慧家庭的負責人王巍總。

看過知危之前欄目的夥伴應該有印象,我們曾邀請王巍總做過一期關於智慧家庭的專訪,王巍總風格實在誠懇,也啥話都敢説,所以這回隱私安全這類比較敏感的話題找他聊剛好。

於是我們就直接聯繫了王巍總,提了幾個我們比較困惑或者感興趣的問題。

:為什麼攝像頭隱私泄露的新聞時不時都有爆出,但之前好像從沒見行業內有哪家品牌專門做過回應。業界是怎麼看待這類問題的?

:為什麼攝像頭隱私泄露的新聞時不時都有爆出,但之前好像從沒見行業內有哪家品牌專門做過回應。業界是怎麼看待這類問題的?

:我不能代表業界,但我想行業對這件事三緘其口,更多還是天然敏感迴避吧,而無論對於攝像頭廠家還是用户,我相信都不希望有這種事情的發生。

:我不能代表業界,但我想行業對這件事三緘其口,更多還是天然敏感迴避吧,而無論對於攝像頭廠家還是用户,我相信都不希望有這種事情的發生。

同時,我也覺得對於攝像頭安全的相關風險,用户應該有知情權,這樣更有助於對隱私泄露相關事件的防範。

:在您看來,什麼樣的攝像頭比較容易有隱私泄露的風險?

:在您看來,什麼樣的攝像頭比較容易有隱私泄露的風險?

:行業用攝像頭,因為行業攝像頭通常需要自建攝像頭 + NVR 的系統,二者之間大量採用 onvif 協議, onvif 協議採用明文或弱加密傳輸時,安全性不高,當攝像頭暴露在公網時,這類攝像頭很容易被掃描到,再結合 CVE 漏洞或密碼詞典爆破的手段攻入攝像頭內部。

:行業用攝像頭,因為行業攝像頭通常需要自建攝像頭 + NVR 的系統,二者之間大量採用 onvif 協議, onvif 協議採用明文或弱加密傳輸時,安全性不高,當攝像頭暴露在公網時,這類攝像頭很容易被掃描到,再結合 CVE 漏洞或密碼詞典爆破的手段攻入攝像頭內部。

我們檢查下家裏攝像頭,攝像頭本身是否有用户名、密碼的設置,如果有的話,一般也會是支持 onvif 的,是因為部分品牌從行業轉做 C 端,協議繼承了過來,我認為家用攝像頭不太需要支持 onvif 協議,因為家裏面攝像頭的錄像可以放雲或 NAS 上,不需要 NVR 來存儲錄像。

:以一個業內人士的角度看,家用攝像頭的安全水平怎麼樣?

:以一個業內人士的角度看,家用攝像頭的安全水平怎麼樣?

:如家裏的安全問題會相對較少,因為家用攝像頭通常使用內網的私網IP地址,這樣通常手段下的掃描工具是找不到的。

:如家裏的安全問題會相對較少,因為家用攝像頭通常使用內網的私網IP地址,這樣通常手段下的掃描工具是找不到的。

但安全都是相對的,就像我們家裏用的電腦也會有安全風險一樣,我覺得用户還是需要一定程度上了解攝像頭系統的構成以及必要的保護手段,希望像知危這樣的知識博主給用户好好普及一下這方面的知識。

:那能給我們先簡單介紹下家用攝像頭的系統構成嗎?風險一般暴露在哪個環節?

:那能給我們先簡單介紹下家用攝像頭的系統構成嗎?風險一般暴露在哪個環節?

:用户看到的是攝像頭終端和手機 App ,實際攝像頭整個系統涉及硬件終端、雲平台和 App 三個模塊,這裏可以把雲平台理解為一箇中轉站,負責實現 App 到攝像頭的指令操控,錄像的保存,設備的管理等功能;每個模塊和模塊間通道都需要做好安全防範,讓它儘可能形成一個封閉的系統,除了用户自己之外,讓黑客很難進入這個系統,以及系統內用户和用户之間做好隔離保護的管理。

:用户看到的是攝像頭終端和手機 App ,實際攝像頭整個系統涉及硬件終端、雲平台和 App 三個模塊,這裏可以把雲平台理解為一箇中轉站,負責實現 App 到攝像頭的指令操控,錄像的保存,設備的管理等功能;每個模塊和模塊間通道都需要做好安全防範,讓它儘可能形成一個封閉的系統,除了用户自己之外,讓黑客很難進入這個系統,以及系統內用户和用户之間做好隔離保護的管理。

如果我從廠家的角度看,任何漏洞都可能是致命的,並不存在一般和特殊。

:中興在整個攝像頭系統安全上是如何做的?

:中興在整個攝像頭系統安全上是如何做的?

:對於攝像頭的部分公司有產品安全部會對軟件代碼做完善的安全掃描工作,有更好的漏洞響應機制。對於雲平台側,首先會對雲端存儲進行加密,並且雲平台的管理員也沒有權限查看雲端存儲;其次會對公網服務器做 Web 安全,本機防護,入侵檢測等多重防護機制;對終端、 App 和雲平台的通信,採用雙向認證的方式,避免單向認證的通信劫持,通信密鑰會定期更新,同時和雲平台的通信也是加密管道,從而確保整個系統的安全性。

:對於攝像頭的部分公司有產品安全部會對軟件代碼做完善的安全掃描工作,有更好的漏洞響應機制。對於雲平台側,首先會對雲端存儲進行加密,並且雲平台的管理員也沒有權限查看雲端存儲;其次會對公網服務器做 Web 安全,本機防護,入侵檢測等多重防護機制;對終端、 App 和雲平台的通信,採用雙向認證的方式,避免單向認證的通信劫持,通信密鑰會定期更新,同時和雲平台的通信也是加密管道,從而確保整個系統的安全性。

:那攝像頭的數據在廠家平台的存儲是否能確保安全?

:那攝像頭的數據在廠家平台的存儲是否能確保安全?

:這主要涉及的是用户個人數據保護的問題,就像我們日常經常收到一些推銷電話,可能就是個人的一些信息被不法商業化目的傳遞了,所以個人數據保護是我國和全球大部分國家都非常關注的一個問題。中興近期發佈的 “ 隱私保護白皮書 ” ,就是面向客户和用户做的一個數據保護的主張和承諾,對於個人用户簡單來説,就是我們在沒有獲得用户許可的情況下,無權處理用户的隱私數據。

:這主要涉及的是用户個人數據保護的問題,就像我們日常經常收到一些推銷電話,可能就是個人的一些信息被不法商業化目的傳遞了,所以個人數據保護是我國和全球大部分國家都非常關注的一個問題。中興近期發佈的 “ 隱私保護白皮書 ” ,就是面向客户和用户做的一個數據保護的主張和承諾,對於個人用户簡單來説,就是我們在沒有獲得用户許可的情況下,無權處理用户的隱私數據。

而據我瞭解國內攝像頭廠家近 500 家,品牌比較雜,白牌產品也比較多,什麼是白牌呢,就是它只做攝像頭終端,平台和 App 都是統一使用第三方的系統,這樣做攝像頭的成本就會比較低。

:那您推薦攝像頭的錄像是存在雲端還是本地呢?

:那您推薦攝像頭的錄像是存在雲端還是本地呢?

:我認為選擇可信任的品牌比考慮錄像存在哪裏更重要,大品牌在個人信息保護方面,系統安全防護的可靠性方面是可以信任的。

:我認為選擇可信任的品牌比考慮錄像存在哪裏更重要,大品牌在個人信息保護方面,系統安全防護的可靠性方面是可以信任的。

如果用户實在不放心,當然可以考慮存在本地,我就用了個 1T 移動硬盤,掛在問天 BE7200 USB 口下面,硬盤大的好處是錄像存儲的時間久,也不用擔心小偷進家裏把攝像頭和 SD 卡給一起帶走。這可不是我對自己產品不信任,是為了驗證我的路由器輕 NAS 功能和攝像頭組合的穩定性哈。

:除了這些,家用攝像頭還有哪些安全防護措施麼?

:除了這些,家用攝像頭還有哪些安全防護措施麼?

:我們別看這個攝像頭本身這小東西不大點,但是隱私安全這塊可以做的文章其實還不少。我們在設計攝像頭的時候,設計了一個直播提醒功能。待機的狀態攝像頭是亮綠燈,那如果有人在 App 側看直播的話,這個指示燈可以變成藍色。

:我們別看這個攝像頭本身這小東西不大點,但是隱私安全這塊可以做的文章其實還不少。我們在設計攝像頭的時候,設計了一個直播提醒功能。待機的狀態攝像頭是亮綠燈,那如果有人在 App 側看直播的話,這個指示燈可以變成藍色。

另外我們希望能讓它按照用户的需要做到該看的時候看,不該看的時候不看,最大程度的保護隱私,所以我認為物理遮蔽的功能是必要的,即在用户不需要監控時將鏡頭翻轉到機身內部,用户不需要擔心它到底是否真的不工作了。小興看看 SC50 還有個很特別的功能,就是當它休眠時鏡頭翻轉到機身內,同時會翻轉出來一個小時鐘,讓用户一眼就看出它休眠了。

然後我們還設計了一個目前有個行業獨有的功能,就叫 “ 隱私模式 ” ,它的特點是隻有當攝像頭的 App 端打開直播時,攝像頭的鏡頭才會從機身內翻轉出來,而平時鏡頭是落回機身內只顯示時鐘的狀態。它是適合家中平時都有人在,不擔心家裏的安防問題,但家人更注重隱私,不希望日常活動隨時被記錄和監控的場景。

除了這些,小興看看也有定時休眠的功能,比如用户在家的某個固定時段不希望攝像頭做記錄,可以使用這個功能。

近期我們還在開發一個功能,是希望設置個開關,打開後用户可以只在本地 SD 卡或 NAS 上保存告警錄像,而不在雲端進行存儲,這樣用户可以更加不用對錄像存在雲端的顧慮,這個功能預計三季度可以在 SC50 上升級實現。

:如果物理遮蔽這麼重要,為啥市面上大部分攝像頭沒做呢?主要是因為成本的考量嗎?

:如果物理遮蔽這麼重要,為啥市面上大部分攝像頭沒做呢?主要是因為成本的考量嗎?

:這個物理遮蔽有些廠家有做,有些廠家沒有做,不做物理遮蔽的原因是我們從攝像頭外觀上看,它的球頭是個完整的球形,但實際上它只是個半球,球頭在上下翻轉的可控角度內,半個球殼就足夠用了,而如果球頭翻轉角度過大,比如説需要鏡頭翻轉到主機內部,只有半個球頭的話裏面的東西就漏出來了,這時就需要在球頭的後半部分再增加球殼結構件,這就增加了部件成本和生產成本。

:這個物理遮蔽有些廠家有做,有些廠家沒有做,不做物理遮蔽的原因是我們從攝像頭外觀上看,它的球頭是個完整的球形,但實際上它只是個半球,球頭在上下翻轉的可控角度內,半個球殼就足夠用了,而如果球頭翻轉角度過大,比如説需要鏡頭翻轉到主機內部,只有半個球頭的話裏面的東西就漏出來了,這時就需要在球頭的後半部分再增加球殼結構件,這就增加了部件成本和生產成本。

而我們的小興看看 SC50 物理遮蔽的同時還翻轉出時鐘,還增加了數碼管和透鏡,這比僅僅增加後球殼的複雜度和成本又上升很多。

:除此之外,關於家用攝像頭使用安全方面,您還有什麼建議給用户?

:除此之外,關於家用攝像頭使用安全方面,您還有什麼建議給用户?

:我覺得首先,攝像頭安全是廠家責任,首先應該儘可能做出讓用户放心使用的產品,而不是用户還要為廠家產品的不安全去擔心和買單。

:我覺得首先,攝像頭安全是廠家責任,首先應該儘可能做出讓用户放心使用的產品,而不是用户還要為廠家產品的不安全去擔心和買單。

還有現在 IPV6 的地址也更多,所以有一些發燒友可能會喜歡用 IPV6 給家裏的終端都配一個獨立的公網地址,這樣可能上網速度更快,但是攝像頭我還是推薦咱們用路由器分配的私網地址,會更安全一點。

要是我們家裏邊開通 IPV6 的話,黑客也是有概率從外面掃到的。所以用户在使用家用攝像頭時,做到儘可能使用內網 IP ,並及時更新固件,這樣就能和廠家一起,共同更好的守護家的安全。

在瞭解行業視角之後,知危覺得今天家用攝像頭暴露出來的隱私泄露問題,其實也反映了很多其他的行業隱患。

隨着新興需求的不斷湧現,越來越多的智能家居產品進入市場,廠商在創新與擴張的同時,更需重視產品可能帶來的,包括隱私以內的種種風險。只有在產品設計、生產和運營的各個環節把風險都考慮到,才能真正讓消費者放心,享受科技帶來的便利。

訪談結束後,知危也自費買了一個小興看看放在辦公室用,除了日常功能都挺好用的之外,大家午睡的時候都會很習慣地選擇把物理遮蔽開啓 —— 這一為保障隱私安全所做的微小設計,卻能為用户帶來極大的安心感。