“職業打手”下場!DeepSeek遭攻擊烈度暴增百倍

guancha

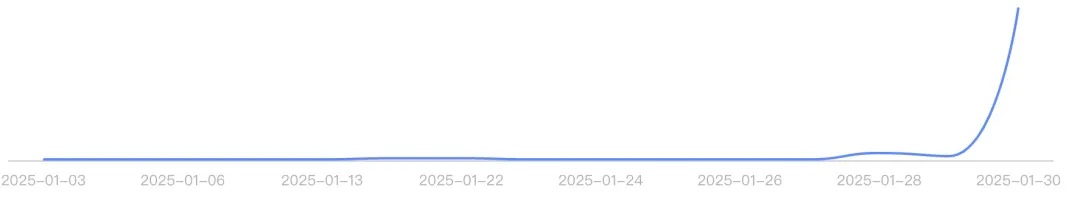

據微信公眾號“奇安信集團”消息,1月30日凌晨,即農曆大年初二,奇安信XLab實驗室監測發現,針對DeepSeek(深度求索)線上服務的攻擊烈度突然升級,其攻擊指令較1月28日暴增上百倍。XLab實驗室觀察到至少有2個殭屍網絡參與攻擊,共發起了兩波次攻擊。

“最開始是SSDP、NTP反射放大攻擊,1月28日增加了大量HTTP代理攻擊,今天凌晨開始殭屍網絡(botnet)進場了,針對DeepSeek的網絡攻擊一直在層層加碼,攻擊手段越來越多,防範難度越來越大,使得DeepSeek面臨的安全考驗愈發嚴峻。”奇安信XLab實驗室安全專家表示。

兩個變種殭屍網絡加入攻擊,

指令激增100多倍

XLab實驗室通過對DeepSeek持續近1個月的監測發現: 攻擊模式從最初的易被清洗的放大攻擊,升級至1月28日的HTTP代理攻擊(應用層攻擊,防禦難度提升),現階段已演變為以殭屍網絡為主。 攻擊者使用多種攻擊技術和手段,持續攻擊DeepSeek。

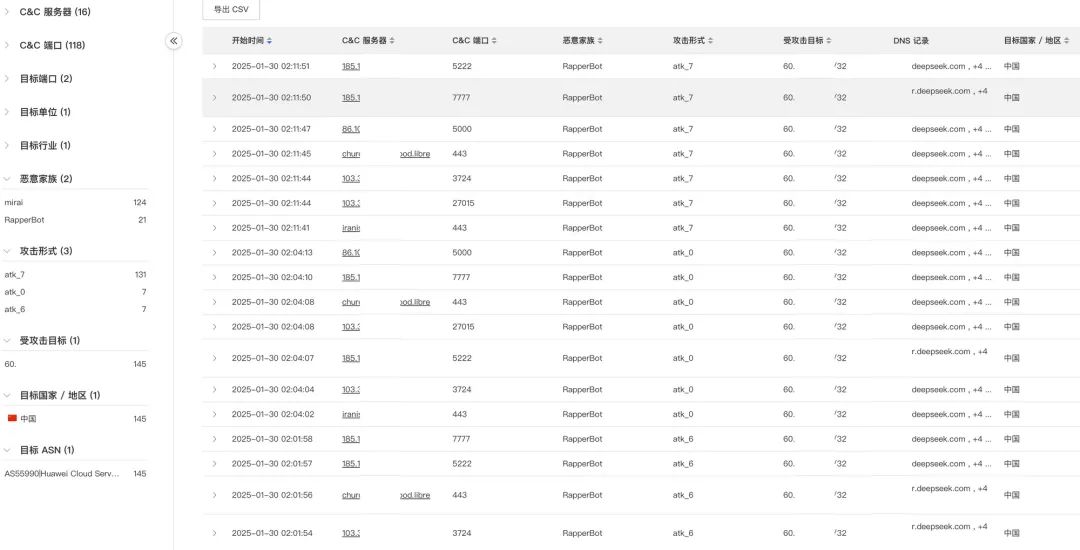

1月30日凌晨,XLab觀察到2個Mirai變種殭屍網絡參與攻擊,分別為HailBot和RapperBot。此次攻擊共涉及16個C2服務器的118個C2端口,分為2個波次,分別為凌晨1點和凌晨2點。

圖:部分攻擊指令詳情

圖:攻擊指令趨勢

“殭屍網絡的加入,標誌着職業打手已經開始下場,這説明DeepSeek面對的攻擊方式一直在持續進化和複雜化,防禦難度不斷增加,網絡安全形勢愈發複雜嚴峻。”XLab表示。

兩個殭屍網絡的身世揭秘

殭屍網絡是由攻擊者通過惡意軟件感染並控制的設備網絡,這些設備被稱為“殭屍”或“機器人”。 攻擊者通過命令與控制(C&C)服務器向這些設備發送指令,執行各種任務,例如向目標服務器同時發起DDoS攻擊,持續增加攻擊規模和強度,耗盡目標服務器的網絡帶寬和系統資源,使其無法響應正常業務,最終癱瘓或服務中斷。

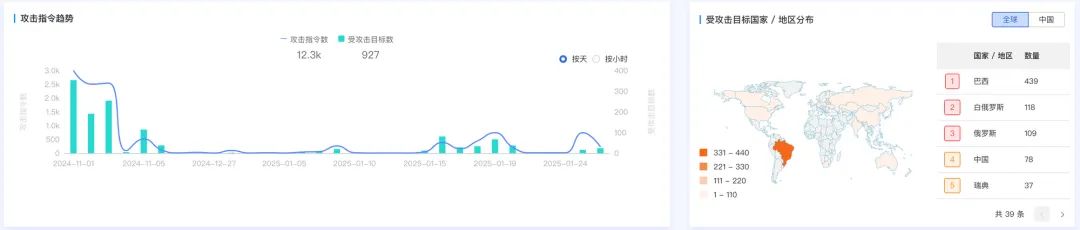

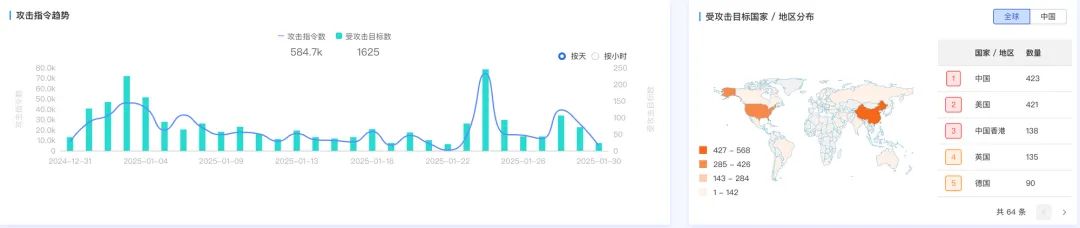

本次採用的兩個殭屍網絡分別是HailBot和RapperBot,這兩個Botnet常年活躍,攻擊目標遍佈全球,專業為他人提供DDoS服務。

其中,RapperBot平均每天攻擊上百個目標,高峯時期指令上千條,攻擊目標分佈在巴西、白俄羅斯、俄羅斯、中國、瑞典等地區。具體攻擊指令趨勢和攻擊目標地區分佈如下圖:

HailBot的攻擊比RapperBot更加穩定。平均每天攻擊指令上千條、攻擊上百個目標。攻擊目標分佈在中國、美國、英國、中國香港、德國等地區。具體攻擊指令趨勢和攻擊目標地區分佈如下圖:

從兩張圖不難發現,這兩個殭屍網絡“接單”頻繁,符合典型的“職業打手”特徵。XLab安全專家認為,殭屍網絡攻擊雖然是一種很古老的攻擊方式,但依然屢試不爽。“很顯然,今天凌晨這一波兒,黑客採購的是專業的網絡攻擊殭屍網絡服務”。

樹大招風?

中國明星企業易被攻擊者“眷顧”

DeepSeek推出R1模型後不久,就憑藉其性價比、開源及推理能力的提升等方面獲得了廣泛關注。 除夕當天,DeepSeek還推出了新模型,其中Janus-Pro-7B在基準測試中擊敗了OpenAI。 在外網被不少人稱為“神秘的東方力量”。

DeepSeek的成功不僅引發了硅谷的震動,更讓華爾街陷入了恐慌。就在1月28日,美國芯片巨頭英偉達一夜市值蒸發5900億美元,合4.3萬億人民幣,納斯達克綜合指數跌3.07%,台積電、博通公司、超微半導體等科技股也遭遇集體暴跌。美國總統特朗普表示, DeepSeek的崛起應當為美國企業敲響“警鐘”,美國公司“需要專注於競爭以贏得勝利”。

每次中國優秀的明星產品或企業崛起之時,總會遭到一些境外不法勢力的暗中阻擊。上一次是黑神話悟空全球上線後,就遭遇了海外60個殭屍網絡大規模攻擊,而這次DeepSeek上線以來,也遭遇了包括殭屍網絡在內的多輪攻擊,攻擊方式一直在進化和複雜化。從他們所遭遇的攻擊可以看出,隨着我國在科技領域的不斷崛起,國外黑客的惡意攻擊也日益增多。這些攻擊不僅可能導致服務中斷、數據泄露等嚴重後果,還可能對我國的科技形象和國際競爭力造成負面影響。因此對於所有企業而言,第一要務就是要加強網絡安全防護。