奇安信:仿冒DeepSeek網站已超兩千個,六成IP在美國

隨着國產AI公司深度求索的大模型DeepSeek爆紅,各類仿冒網站也層出不窮,帶來安全隱患。

2月6日,澎湃新聞記者從奇安信XLab實驗室方面獲悉,仿冒DeepSeek的網站、釣魚網站已經超過2000個,還在快速增加中。

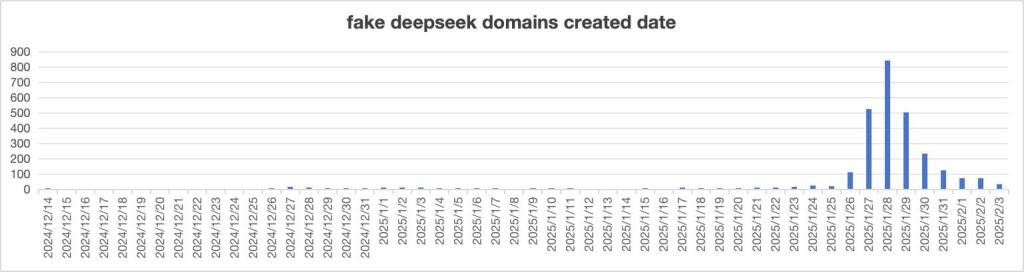

仿冒域名註冊時間分佈

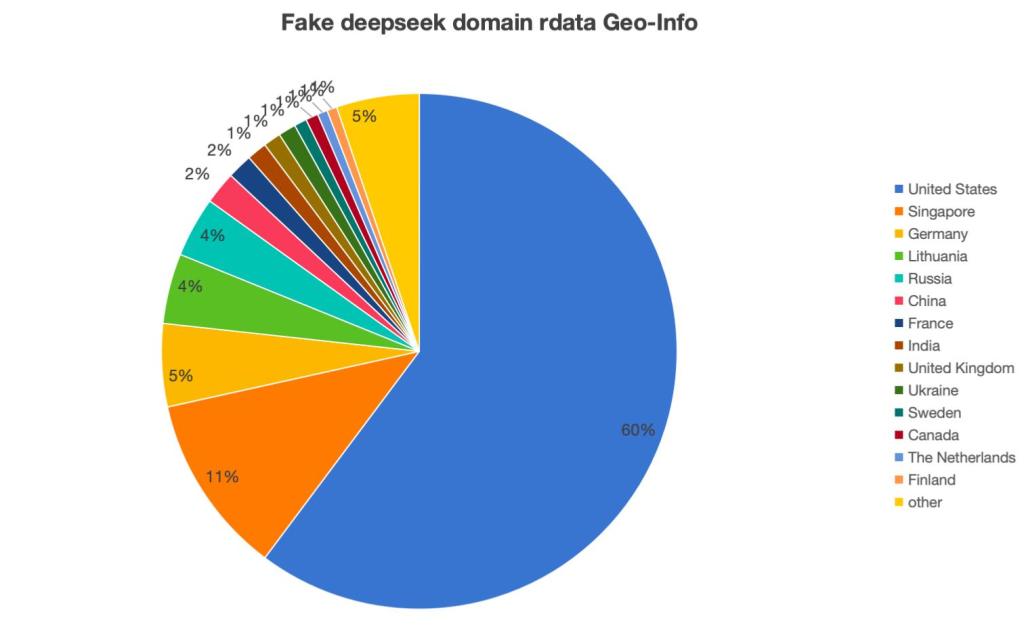

分析顯示,這些仿冒DeepSeek的域名中有60%解析IP位於美國,其餘主要分佈在新加坡、德國、立陶宛、俄羅斯和中國,仿冒域名呈現出全球化特點。

仿冒域名解析結果

根據對2024年12月1日至2025年2月3日期間的域名註冊情況進行了統計分析,發現在此期間共出現了2650個仿冒DeepSeek的網站。大規模的仿冒域名註冊活動從2025年1月26日開始,並在1月28日達到高峯,儘管隨後的增長幅度有所減少,但仿冒域名的數量仍在持續增加。

這些仿冒域名的用途主要為釣魚欺詐、域名搶注、流量引導,其中釣魚欺詐主要通過竊取用户登錄憑證、利用相似域名和界面誤導用户、誘騙用户購買虛擬資產等手段實施詐騙。

奇安信方面向澎湃新聞記者表示,這類模仿現象,有的可能只是出於商業目的,想借助DeepSeek的熱度售賣有前途的域名或者吸引用户;但也有不少惡意行為者,利用相似的域名和界面來誤導用户,甚至傳播惡意軟件、竊取個人信息或騙取訂閲費用。

這些仿冒網站利用相似的域名和界面來誤導用户,用來傳播惡意軟件、竊取個人信息或騙取訂閲費用。此外,騙子緊跟技術潮流,利用市場的興奮情緒,推出了所謂“DeepSeek 加持”的各種高大上功能的空氣幣(無實質價值的虛擬貨幣),甚至出現宣稱可以購買DeepSeek內部原始股的網站。

這種模式與過往許多科技爆款(如 ChatGPT)在爆火後迅速出現大量仿冒和詐騙的趨勢高度相似,也可能給用户帶來大額財產損失。

建議使用者在訪問DeepSeek相關服務時,務必確認訪問的是官方網站。對於其他域名,除非能夠確認其身份真實性,否則不建議進行深度交互,尤其是涉及到用户名密碼等敏感數據的操作時,需要慎之又慎。

此前1月20日,中國AI初創公司深度求索(DeepSeek)推出大模型DeepSeek-R1。作為一款開源模型,R1在數學、代碼、自然語言推理等任務上的性能能夠比肩OpenAI o1模型正式版,並採用MIT許可協議,支持免費商用、任意修改和衍生開發等。

DeepSeek因其開源、低成本等優勢,成為今年春節最火熱的話題之一。數據顯示,DeepSeek應用上線20天,日活就突破了2000萬,包括阿里、騰訊、華為、百度等國內多個雲巨頭均宣佈接入DeepSeek,形成強大的“朋友圈”。