百度公開“開盒”事件調查全過程 呼籲成立“反開盒”聯盟

在年輕人頻繁活動的網絡社交圈子裏,“一言不合就開盒”的情況愈發頻繁。“開盒”指的是利用非法手段進行網絡查找和挖掘,收集他人的隱私信息,並將其公之於眾,使其在社會輿論中陷入極度尷尬和難堪的境地,彷彿“社死”。

近日,百度副總裁謝廣軍女兒因網絡爭執多次“開盒”他人隱私信息,事件引發網絡熱議,“開盒”一詞也引發空前關注。

3月19日晚,針對“謝廣軍女兒開盒”事件,百度在官方公眾號發佈聲明表示,事件相關信息並非來源於百度,任何職級員工及高管均無權限觸碰用户數據。網上流傳的“當事人承認家長給她數據庫”的截圖,內容為不實信息。

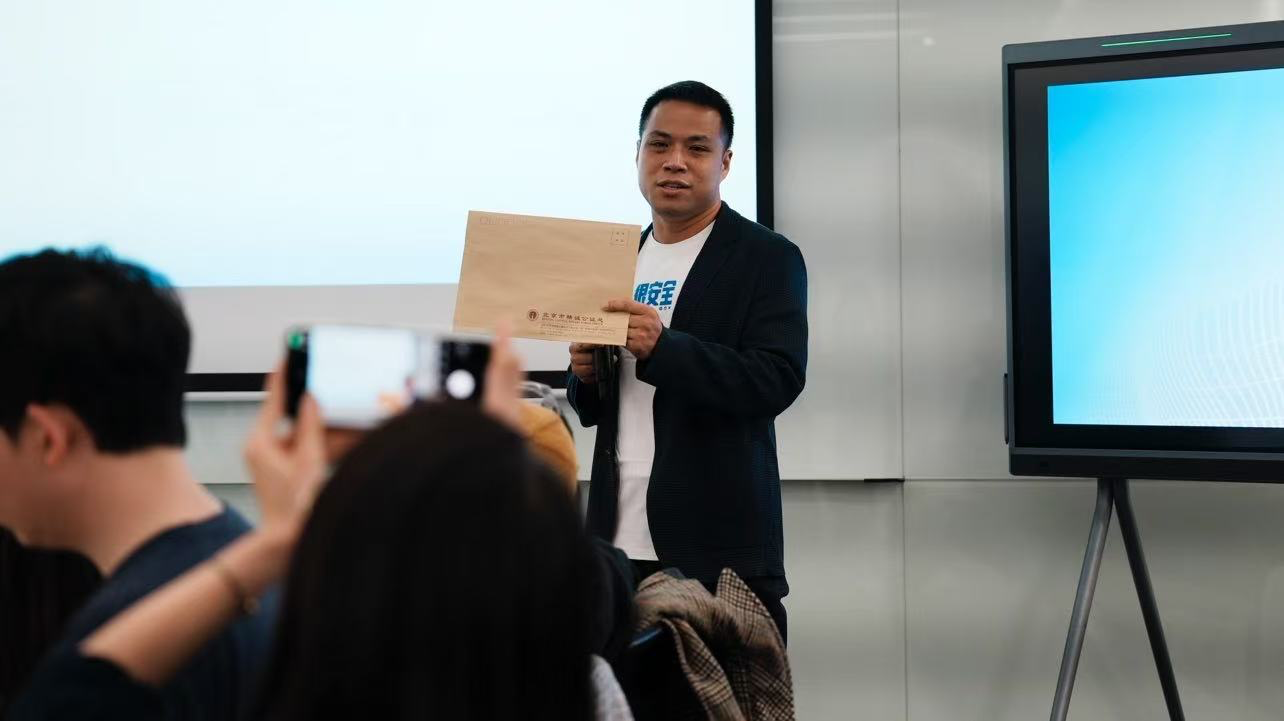

3月20日,百度召開溝通,會上再次強調,“我們堅決譴責竊取和公開他人隱私的網絡暴力行為,對任何侵犯用户隱私的行為零容忍。”

對於網絡上關注的百度內部調查過程,百度安全負責人陳洋介紹稱,“3月17日0點17分,百度方面正式接到外部舉報,當即成立技術調查組,審計謝廣軍的權限和系統訪問情況。3月18日,我們在公司內網公佈調查結論,排除了謝廣軍的泄露嫌疑。”

據陳洋介紹,百度安全方面對謝廣軍的業務系統進行了詳細調查。“第一步,我們的數據管理平台審計中心顯示,謝廣軍沒有任何數據權限。第二步,服務器審計系統顯示,謝廣軍沒有登陸過百度任何服務器(2024年10月1日到2025年 3月15日期間) 第三步,辦公系統日誌審計顯示,未發現謝廣軍有異常訪問行為,至此,排除謝廣軍的泄露嫌疑。

如果不是他,那“開盒”數據從哪來?

據百度方面對謝廣軍女兒(當事人)訪談並結合網絡流傳的截圖信息獲悉,“開盒”信息來源為海外黑產社工庫。

記者在演示屏幕中看到,個人信息在社工庫“被開盒”就像一個“車水馬龍的集市”,每秒鐘都有數條個人信息在被查找和交易。

“國內的數據保護相對較嚴格,但是在國外,這類‘黑灰產’的門檻很低,甚至免費就可以查詢個人信息。”

百度方面也對相關“開盒”路徑進行了復現並在北京市精誠公證處進行了公證。

“黑產社工庫的數據來源也是多種多樣的,有的網站存在漏洞,容易被人爬取信息、有的網站存在數據交易、社工庫的爬蟲工具等等,都會成為社工庫的數據來源。”陳洋説道。

百度其他人有可能泄露數據嗎?

“其實對於高管來説,觸碰用户數據更難,每個人負責的部門不同,他沒有工作需求涉及用户數據,觸碰數據要層層審批。”陳洋説道。

據陳洋介紹,百度對於用户的數據有“兩把鑰匙”來進行安全管控。 第一把鑰匙用來管理用户個人信息,第二把鑰匙用來管理業務系統。

“如果要接觸個人信息,需要至少兩把鑰匙加百度數據管理平台數據權限(門鎖)”。陳洋説道。“而且這只是技術防線的基礎防守,我們還有第二道和第三道防線”

陳洋強調,“在百度,任何職級的員工和高管均無權限觸碰用户數據”

據悉,在用户個人信息註冊階段,百度會對個人信息進行即時假名化處理,原始數據單獨加密隔離。陳洋稱,“這就是第一把鑰匙的原理,這一步保證了業務系統相關人員無法獲取用户信息。”

“百度二十幾年來,從未發生過用户數據泄露事件。”陳洋再次強調。

“開盒”不能成為網絡攻擊的“盒武器”

屏幕滾動間,黑產社工網站上,每秒鐘都有人在被“開盒” ,作為普通網民能做什麼呢?

陳洋稱,“首先是老生常談的,提高風險意識,用户要謹慎分享個人信息,避免泄漏真實信息。其次,很多用户可能都不注意,用户在不同網站最好要使用不同用户名和密碼,這樣可以直接減少被搜索到的可能性。”

事實上,很多大型互聯網公司都設立了自己的漏洞賞金計劃,而且國內很多知名企業廠商也在流行的第三方眾測平台中開設賞金項目接收漏洞。

陳洋也提到,百度方面有“百度漏洞獎勵計劃”,從2014年起通過漏洞收集及應急響應平台,公開懸賞安全和隱私漏洞。

當日,百度方面也倡議在相關政府主管部門的指導下,在行業內成立“反開盒”聯盟,和業界一起努力營造良好網絡空間。“‘開盒’不能成為網絡攻擊的‘盒武器’,希望以後沒有網友受到‘開盒’困擾,安心享受數字生活。”陳洋説道。(發佈)